Squadra che vince non si cambia: la versione 2013 di Kaspersky Internet Security (KIS) non si allontana troppo esteticamente dalla sua versione precedente. Lo sforzo degli sviluppatori si è concentrato soprattutto nel tentativo di rendere più chiaro il meccanismo di accesso alle varie funzionalità, di semplificare l’attivazione del prodotto, anche se non mancano alcune novità interessanti sul profilo tecnico.

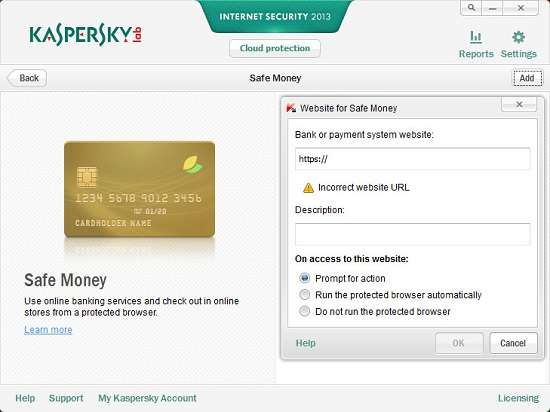

KIS2013 mette assieme infatti alcuni nuovi tasselli nel mosaico della prevenzione: con il crescente successo dell’e-commerce, e le crescenti occasioni nelle quali si verificano pericolose intrusioni di hacker o cracker più o meno malintenzionati nei sistemi informatici, la software house russa ha deciso di puntare la propria attenzione nello sviluppo di questa release in strumenti che amplifichino la sicurezza nel corso delle operazioni finanziare in Rete. Safe Money , così si chiama la funzione compresa in KIS2013, si propone in particolare di offrire un sostegno e un aiuto durante le procedure di home banking e di pagamento tramite piattaforme online di trasferimento fondi.

Il meccanismo di funzionamento di Safe Money è tutto sommato semplice: nel momento in cui si accede a un sito come PayPal scatta un controllo per verificare che si stia visitando effettivamente il sito ufficiale del servizio (e non si sia stati dirottati su un sito di phishing): Kaspersky mantiene una lista di siti ufficiali affidabili, ma anche l’utente può inserire i propri se lo ritiene opportuno. Allo stesso modo, KIS2013 verifica anche la genuinità dei certificati SSL associati al protocollo HTTPS e il tipo di connessione adottata: se qualcosa non quadra, visto che neppure più questi certificati garantiscono affidabilità assoluta, meglio esserne informati, così come vale la pena per esempio dare un’occhiata ai server DNS in uso dalla macchina per evitare di essere “dirottati” sul sito sbagliato. Al contempo anche il sistema locale viene scandagliato: keylogger, trojan, ogni tipo di vulnerabilità nota che esponga il sitema alla fuga dei dati sensibili viene monitorata. Se qualcosa non va, e c’è bisogno di un aggiornamento per una vulnerabilità nota, KIS2013 propone di lanciare Windows Update per scaricare una patch.

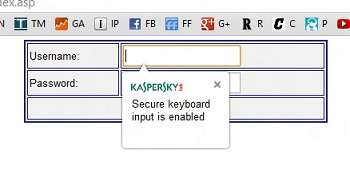

Infine, se tutto va per il meglio, si può entrare in modalità Safe Money: il browser viene lanciato così in una modalità protetta, una sorta di sandbox, che dovrebbe arginare ogni tentativo di code-injection , pop-up fasulli, lettura delle memoria, keylogging, cattura coatta di schermate. Già la versione 2012, inoltre, KIS disponeva di una tastiera virtuale per l’immissione delle informazioni sensibili all’interno del browser: la versione 2013 affina il meccanismo, non solo semplificando e migliorando la disponibilità dello strumento a schermo, ma introducendo un driver per la tastiera fisica che di fatto replica la sicurezza della Virtual Keyboard a schermo senza la complicazione di dover usare il mouse per digitare lunghe stringhe di testo. Se si decide di utilizzare il driver Secure Keyboard , quest’ultimo si attiverà automaticamente laddove KIS2013 lo ritenga opportuno o potrà essere lanciato da un apposito tasto nella barra del browser.

Nella versione preliminare di KIS2013 Safe Money funziona già piuttosto bene su tutti i browser testati: Firefox, Internet Explorer, Chrome, Opera. Il meccanismo di richiamo della Secure Keyboard è automatico (può essere disabilitato nelle opzioni del software), e un messaggio avvisa dell’attivazione della modalità protetta quando si clicca in un campo che KIS2013 ritiene debba essere protetto. L’approccio multiplo, inoltre, che prevede un controllo incrociato di sito visitato, connessione, certificato di sicurezza e aggiornamento del sistema, dovrebbe garantire un buon livello di protezione.

Nella versione preliminare di KIS2013 Safe Money funziona già piuttosto bene su tutti i browser testati: Firefox, Internet Explorer, Chrome, Opera. Il meccanismo di richiamo della Secure Keyboard è automatico (può essere disabilitato nelle opzioni del software), e un messaggio avvisa dell’attivazione della modalità protetta quando si clicca in un campo che KIS2013 ritiene debba essere protetto. L’approccio multiplo, inoltre, che prevede un controllo incrociato di sito visitato, connessione, certificato di sicurezza e aggiornamento del sistema, dovrebbe garantire un buon livello di protezione.

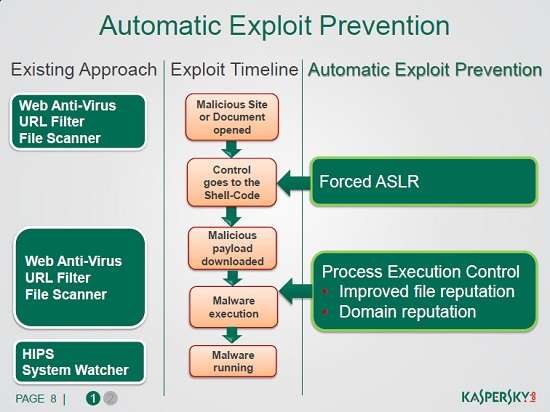

Parlando di aggiornamento del sistema, esiste un’altra questione che vale la pena discutere: come l’ esperienza insegna , nonostante l’impegno dei vendor non sempre la patch necessaria per arginare una vulnerabilità software arriva con la stessa celerità con cui viene prodotto l’exploit per sfruttarla. Ovvero, esiste la possibilità che un problema noto di un sistema operativo o di un browser possa venire sfruttato dai malintenzionati anche ricorrendo a soluzioni “pre-confezionate” (tramitre uno qualsiasi degli exploit pack in vendita). Proprio per arginare queste minacce, la seconda novità di KIS2013 si chiama Automatic Exploit Prevention (AEP): le applicazioni sono oggetto di un controllo comportamentale, che punta a riconoscere azioni “improprie” o a identificare comportamenti sospetti noti sul proprio sistema.

L’idea alla base di AEP è che alcuni dei più comuni metodi di violazione di un sistema facciano oggetto delle proprie attenzioni software noti e con metodiche conosciute: un PDF che sfrutta una falla di Adobe Reader per eseguire del codice è un evento riconoscibile che può essere intercettato, anche se non si conosce nello specifico di quale vulnerabilità o malware si tratti. Pertanto, tenendo d’occhio le applicazioni più spesso oggetto di “buchi” e tenendo traccia delle attività svolte dalle applicazioni (soprattutto quelle scaricate da Internet), si riesce ad arginare un buon numero di comuni infezioni. Inoltre, AEP introduce un meccanismo forzato di “Address Space Layout Randomization” (ASLR) per le applicazioni che non prevedano l’uso di questa tecnologia (già compresa da Windows Vista in avanti): un meccanismo che riduce la possibilità per certi malware di essere efficaci, mancando un riferimento statico a specifiche aree di memoria attaccabili . Con questa tecnologia in funzione, secondo Kaspersky Lab l’efficacia della protezione antivirus risulterebbe sensibilimente migliorata.

Naturalmente, nel novero dei miglioramenti figurano i soliti sospetti: l’installazione risulta semplificata (ora si può anche decidere di acquisire una licenza per il software durante la stessa), e addirittura su alcuni mercati l’attivazione del software è completamente automatizzata senza bisogno di inserire la chiave alfanumerica. Antiphising e antispam sono stati aggiornati: il primo verifica le URL visitate alla ricerca di indizi su possibili domini associati al phishing, il secondo semplifica le procedure di addestramento e creazione dei filtri e migliora la leggibilità dei report. Ovviamente sono stati migliorati anche il parental control (ora permette di verificare cosa navigano i figli e come), le procedure di aggiornamento software (più rapide che in passato grazie a un meccanismo di download che impiega meno byte ), ed è anche stato ridotto il peso in memoria dell’antivirus contribuendo a migliorare la velocità di accensione, funzionamento e spegnimento della macchina.

Capitolo Windows 8. KIS2013, nonostante sia ancora un software non definitivo, funziona egregiamente sia sulla Consumer Preview che sulla Release Preview di Windows 8 : non ci sono problemi di sorta nella installazione del software o nel suo funzionamento, nonostante alcuni meccansimi di protezione del prossimo sistema operativo Microsoft siano stati aggiornati. Il sistema rileva correttamente il software Kaspersky, e non interferisce col suo funzionamento: sia il firewall integrato nell’OS che il sistema che Windows Defender, primi livelli di protezione innestati da Microsoft nel suo sistema operativo, non interferiscono con l’efficacia e la configurazione di KIS2013, che anzi è compatibile con le nuove procedure Secure Boot . Non è ancora disponibile, ma lo sarà probabilmente per la versione definitiva, anche una applicazione Metro che consenta di manovrare all’interno delle impostazioni di KIS2013, e ovviamente anche il nuovo ambiente MetroUI/WinRT è sottoposto al controllo di sicurezza Kaspersky.

Inoltre, in virtù della vocazione sempre più mobile dei PC, Kaspersky Internet Security ora è in grado di decidere di posporre automaticamente procedure pesanti sotto il profilo energetico (ad esempio una scansione completa del sistema), in modo tale da prolungare la durata della batteria quando si è lontani dalla presa di corrente.

Più in generale, lo sforzo operato da Kaspersky con l’edizione 2013 del suo Internet Security è quello di rendere il software anti-malware già pronto all’uso “chiavi in mano”: migliorando l’installazione, semplificando l’attivazione, tarando al meglio il livello di protezione delle varie funzioni (antivirus, antispam, firewall ecc) per un utilizzo medio del software, sfrondando laddove era possibile per eliminare peso e complessità da interfaccia e codice. Il risultato pare buono, l’impatto su macchina non proprio recentissima con appena 2GB di RAM è intelleggibile e il prodotto si è mostrato efficace nonostante la versione beta nella protezione da minacce comuni testate attraverso chiavette USB infette e siti con codice malevolo nascosto. L’uscita di KIS2013 ormai dovrebbe essere imminente, e come sempre per il software Kaspersky varrà la regola che chi possiede oggi una licenza 2012 potrà aggiornare il proprio antivirus alla versione 2013 non appena sarà disponibile.