Nella repressione del golpe turco c’è lo zampino degli smartphone, per la precisione, di certe app di messaggistica. Le autorità turche pare che abbiano usato informazioni recuperate attraverso queste applicazioni per la comunicazione per risalire alle identità dei supposti golpisti.

Il golpe turco dello scorso 15 luglio – è noto – è durato meno di una notte. In poche ore alcuni elementi dello stato hanno cercato di sovvertire il potere costituito, ma il loro tentativo si è arenato molto presto. Già il mattino dopo il presidente Recep Tayyip Erdoğan, tornato in patria, ha fatto partire la sua controffensiva di feroce stampo repressivo. Migliaia di persone ritenute responsabili di questo gravissimo atto sono state arrestate o rimosse dal loro incarico, tra questi poliziotti, giudici, insegnanti e militari.

Strumento per organizzare la repressione, sarebbe un’app per la messaggistica istantanea: si chiama ByLock, in Italia non è nota, ma in Turchia la usavano centinaia di migliaia di persone e pare sia servita a ricostruire il network di comunicazione usato proprio per organizzare e mettere in atto il golpe. Le forze del governo in carica che si stanno occupando della repressione pare siano riuscite a craccare questo software – protetto da un debolissimo sistema di sicurezza – per mettere le mani sui nomi delle persone che hanno organizzato il golpe o che in qualche modo ne hanno preso parte. O almeno questo è quanto riferiscono giornalisti che stanno analizzando la situazione: stando alle informazioni disponibili al momento, comunque, è difficile stabilire se questo corrisponda a verità.

Riguardo la sicurezza dei dati c’è da osservare, comunque, che ByLock non sia molto affidabile. Reuters ha chiesto un parere a Matthew Green – esperto in crittografia, nonché professore associato di Informatica alla Johns Hopkins University di Baltimora (Maryland, USA) – il quale ha esaminato il codice di ByLock e ha scoperto che il network di quest’app genera una chiave privata per ogni dispositivo, proprio al fine di tenere private le conversazioni degli utenti. Solo che questi dati (contenenti la username e la password dell’utente) vengono poi inviati in chiaro al server centrale del software e dunque sono facilmente individuabili e leggibili da utenti terzi che riescano ad accedere ai server.

L’app insomma è stata scritta da sviluppatori poco attenti, potrebbe essere stata sviluppata direttamente dai cospiratori o addirittura essere stata creata proprio con il proposito di mettere in mano agli utenti uno strumento di comunicazione facilmente controllabile . Secondo Tim Strazzere, un altro esperto di sicurezza che lavora per la società israeliana SentinelOne, ByLock sarebbe talmente poco sicura che basterebbero pochi minuti appena per poterla analizzare con un processo di reverse-engineering. Il dottor Andrea Teti, dell’Università di Aberdeen, ha dichiarato che, per come stanno le cose, molti altri utenti turchi potrebbero essere in pericolo, in quanto nella repressione del golpe rischiano di essere coinvolti anche quelle persone che non vi hanno preso parte ma che hanno semplicemente utilizzato l’app ByLock in passato.

@gcouprie Therès a post in which the author claims hès getting attacks from middle eastern IPs.

– Matthew Green (@matthew_d_green) 1 agosto 2016

Le teorie a proposito del tentato golpe sono ancora numerose, e le responsabilità sono ancora da attribuire, ma chi sta investigando ha individuato in ByLock lo strumento adoperato dagli organizzatori della sommossa. Un alto ufficiale turco ha dichiarato a Reuters – mantenendo l’anonimato – che l’intelligence del suo paese (l’agenzia nota come MİT) qualche mese fa è riuscita ad accedere ai dati dell’app attraverso operazioni di cracking per arrivare a individuare decine di migliaia di membri di Hizmet, organizzazione religiosa che fa capo a Fethullah Gülen, accusato da Erdoğan di aver orchestrato il colpo di stato. A partire da maggio 2015 sono stati identificati circa 40.000 persone vicine al movimento Gülenista, se non proprio affiliati, di cui 600 militari. Sembra però che l’app non sia stata utilizzata la notte del golpe : probabilmente chi ne faceva uso l’ha abbandonata nel momento in cui ha capito che il software non era sicuro, cioè che poteva essere facilmente violato da terzi (probabilmente reparti informatici governativi).

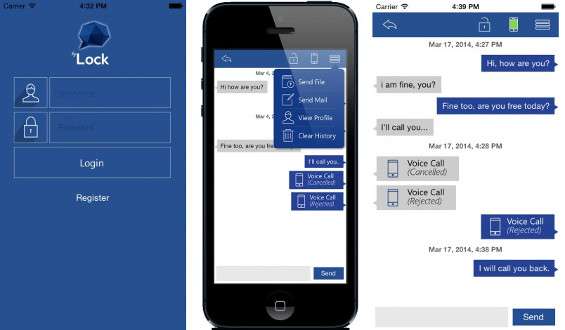

Di ByLock per il momento non si sa molto: di certo non era popolare come il Messenger di Facebook, WhatsApp o iMessenger di Apple, ma centinaia di migliaia di turchi la impiegavano come strumento di comunicazione. Fu lanciata nel 2014 su Google Play Store e sull’App Store di Apple – dunque era disponibile sia per Android che per iPhone, ma dopo poco fu ritirata dagli stessi sviluppatori, che si ritiene non siano molto esperti. La stampa li descrive come di “livello amatoriale”, proprio a causa dello scarso livello di sicurezza garantito alle comunicazioni veicolate attraverso l’app. Poco tempo dopo ByLock riapparve online in una nuova versione, disponibile anche per BlackBerry e Windows Phone, ma era scaricabile presso siti e marketplace non proprio affidabilissimi. Stando ad un post pubblicato nel novembre 2014 dallo stesso sviluppatore, ByLock sarebbe stata scaricata circa 1 milione di volte e sarebbe stata vittima anche di un attacco da parte di hacker del Medioriente, di cui però non si conosce l’esatta identità, né paese di provenienza.

Ma chi è lo sviluppatore di ByLock? Stando ad alcuni siti che ne permettevano il download, l’app sarebbe stata scritta e pubblicata da tale David Keynes, che vive a Beaverton, nell’Oregon (USA). Reuters però ha provato a fare una verifica in merito senza riuscire a scoprire granché: sembra che non ci sia alcuna persona a Beaverton con quel nome. Potrebbe trattarsi dunque di un’identità fittizia. Risulta strano però che un app utilizzata quasi solo in Turchia sia stata sviluppata proprio negli Stati Uniti – il paese dove risiede l’esule Gülen.

La notte del colpo di stato i golpisti non hanno usato ByLock ma comunque hanno fatto affidamento su di un’altra app di messaggistica: WhatsApp, molto più affidabile dal punto di vista della sicurezza. Il sistema di crittografico di quest’app è tale per cui le informazioni viaggiano protette da punto a punto, ossia da utente a utente; anche avendo accesso ai server su cui transitano i dati è estremamente difficile individuare le conversazioni e decifrarle. Eppure sembra che in qualche modo il governo turco ci sia riuscito. Come? Molto semplice: mettendo le mani sui cellulari da cui quelle comunicazioni partivano o su cui arrivavano. Pare che i partecipanti al golpe usassero delle grandi chat di gruppo per organizzare la presa del potere, dunque mettere mano anche su un solo degli smartphone coinvolti nella chat significa avere accesso a tutta la conversazione e poter leggere tutta la conversazione permette di conoscere i numeri di telefono (le identità) di tutti i suoi partecipanti. I media turchi hanno persino pubblicato le trascrizioni di queste conversazioni – in cui i golpisti, degli ufficiali dell’esercito turco decidevano quali obiettivi puntare, come muoversi, come coordinare le operazioni, eccetera – per cui la cosa sembra molto probabile.

Le tecnologie hanno giocato e stanno giocando un ruolo determinante per la Turchia in questa fase storica. Basti pensare al fatto che proprio durante il golpe Erdoğan ha usato il sistema FaceTime di Apple per fare una video-chiamata e indirizzare al popolo turco un messaggio che di invito a prendere le sue parti, scendere in strada e combattere contro il golpisti. La qual cosa ha sorpreso molti, visto che in questi ultimi anni – durante la presidenza Erdoğan – in Turchia i social network e le comunicazioni via internet più in generale sono state oggetto di controllo, sorveglianza, divieti e addirittura blocchi .

Nicola Bruno