Il ricercatore di sicurezza Bart Blaze ha reso noto sul suo blog di aver individuato un nuovo tipo di attacco tramite codice offuscato all’interno di file di grafica vettoriale con estensione SVG (Scalable Vector Graphics).

Essendo il formato SVG un formato per le immagini vettoriali di grafica bidimensionale basato su XML con il supporto per l’interattività e l’animazione, un attaccante potrebbe sfruttare queste caratteristiche per incorporare qualsiasi tipo di contenuto, come ad esempio codice scritto in JavaScript, che ogni browser moderno sarebbe in grado di aprire.

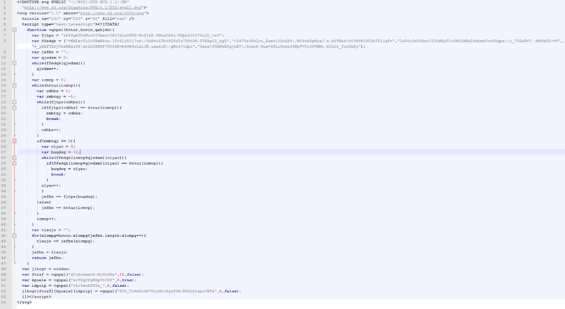

Come mostrato nel video realizzato dalla security company Check Point, che ha ricondotto l’attacco veicolato da Facebook Messenger ad una più vasta tendenza a cui è stato dato il nome di ImageGate , l’infezione inizia con la manipolazione di un’immagine nella quale viene inserito uno script pesantemente offuscato.

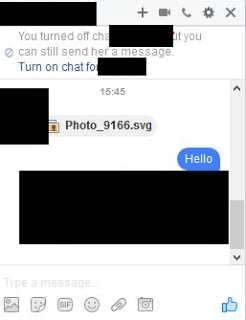

Il file generato viene quindi inviato alla vittima dell’attacco tramite il Messenger di Facebook o altri social network, che lo riconosceranno come immagine con estensione SVG.

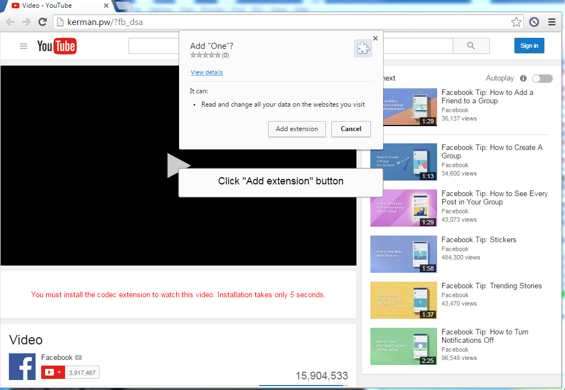

Quando si proverà ad aprire l’immagine si verrà reindirizzati su una falsa pagina YouTube nella quale viene mostrato un video con l’avviso che “per poterlo visualizzare è necessario installare un’estensione aggiuntiva”.

L’estensione di Chrome non ha icone e potrebbe passare inosservata ma possiede come permessi read and change all your data on the website you visit (lettura e scrittura di tutti i propri dati sui siti visitati).

Cosa faccia di preciso l’estensione non è stato ancora del tutto compreso, anche se di sicuro, una volta infettato l’account, è in grado di autodiffondersi tramite i contatti Facebook raccogliendo le credenziali durante il processo mentre quasi sicuramente scaricherà ulteriore malware sulla macchina dalla quale si è eseguita l’estensione, come notato da Peter Kruse (collega di Blaze ed esperto in sicurezza informatica) che sul suo profilo Twitter ne ha paragonato il comportamento al ransomware Locky .

In seguito alla segnalazione dei ricercatori Facebook ha provveduto a filtrare le immagini SVG mentre l’estensione malevola è stata rimossa dallo store di Chrome.

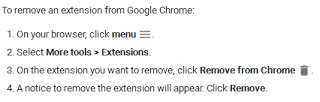

Qualora si sia stati infettati è bene cambiare password di Facebook e disinstallare l’estensione malevola di Chrome, mentre potrebbe essere necessario bloccare temporaneamente eventuali contatti qualora continuino ad inviare messaggi “infetti”.

Luca Algieri