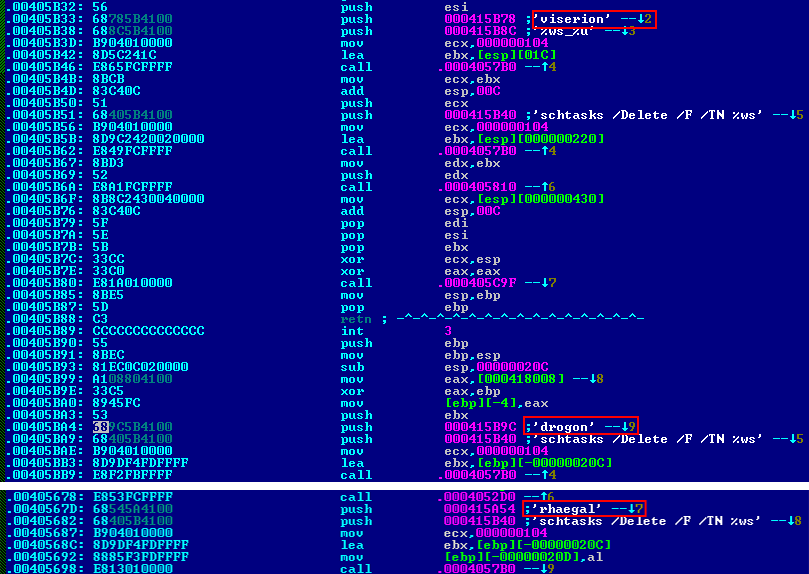

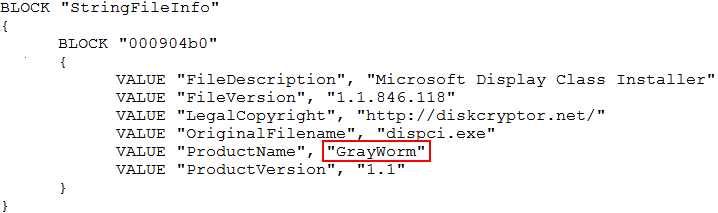

In queste ore un nuovo ransomware chiamato BadRabbit sta facendo furore nei Paesi dell’Est, con gli attacchi concentrati soprattutto in Russia (Ucraina, Turchia e Germania a seguire) contro i network aziendali. I metodi di propagazione ricordano molto, troppo da vicino quelli già adoperati dai ransomware che hanno fatto furore non molto tempo addietro, anche se gli eventuali collegamenti tra gli autori dei diversi attacchi sono ancora tutti da verificare. Una curiosità emersa da una prima analisi del codice è che si tratti di fan della serie TV “Il Trono di Spade” , con citazione dei nomi dei tre draghi (Drogon, Viserion e Rhaegal) e del personaggio Verme Grigio (GrayWorm).

Una delle vittime eccellenti di BadRabbit è al momento l’agenzia di stampa russa Interfax, dove i server attaccati sono ora in via di ripristino secondo quanto sostiene l’azienda; altri casi di infezione sono stati riscontrati in Ucraina presso l’aeroporto di Odessa, la metropolitana di Kiev e il Ministero delle Infrastrutture.

#BadRabbit #cryptor attacked a number of Russiàs major media. @interfax_news pic.twitter.com/5iLNs131Ml

– Group-IB (@GroupIB_GIB) 24 ottobre 2017

BadRabbit si diffonde tramite l’invito a installare un aggiornamento per Flash Player , un pacchetto malevolo che richiede l’esecuzione manuale da parte dell’utente e che, stando ai ricercatori di Group-IB, è stato distribuito tramite alcuni siti compromessi di news in lingua russa.

#BadRabbit was spread via web traffic from compromised media sites. #infosec #ransomware #cryptor pic.twitter.com/7GPsgZ2s3A

– Group-IB (@GroupIB_GIB) 24 ottobre 2017

Una volta preso il controllo del sistema, il ransomware usa il tool open source Mimikatz per provare a estrarre le credenziali di accesso ai server dalla memoria del PC ; si tratta dello stesso sistema adoperato dall’epidemia di NotPetya in estate, così come è il tentativo di sfruttare le connessioni SAMBA ( SMB ) per diffondersi attraverso la rete locale. In alcuni casi BadRabbit ha fatto scattare l’allarme dei software di sicurezza in merito all’uso del famigerato exploit EternalBlue , anche se per ora non esistono prove dell’uso effettivo della tecnica di hacking di NSA.

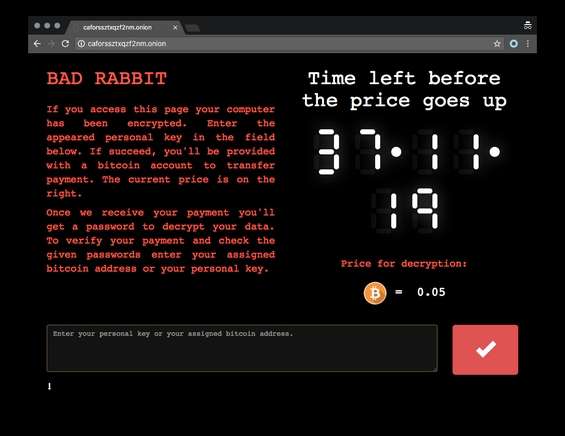

Meccanismi di propagazione a parte, il nuovo ransomware si comporta esattamente come quelli vecchi cifrando i file sul disco (archivi compressi, applet java, documenti Word e molto altro) e modifica il Master Boot Record del disco fisso. Al successivo avvio, il sistema visualizza una schermata di istruzioni con l’invito a visitare un servizio nascosto (.onion) ospitato dalla darknet di Tor da cui ricevere una password, previo pagamento (in crescita costante) in 0,05 Bitcoin, con cui sbloccare il sistema infetto.

Le analisi sul codice e le caratteristiche di BatRabbit sono ancora in corso, e secondo Kaspersky basta evitare di mandare in esecuzione i due file malevoli scaricati sul sistema (

C:\Windows\infpub.dat e C:\Windows\cscc.dat ) per evitare l’infezione. In effetti, al momento del lancio il ransomware potrebbe espressamente richiedere la disabilitazione del software antivirale installato. Mai come in questo caso, chi viene infettato se l’è insomma andata a cercare.

Alfonso Maruccia