Le funzionalità più avanzate di Apple Intelligence sfruttano il Private Cloud Compute, un sistema progettato per garantire sicurezza e privacy. L’azienda di Cupertino ha comunicato che i ricercatori possono ora ispezionare il codice e ricevere un premio in denaro se scoprono vari tipi di vulnerabilità.

Premi fino ad un milione di dollari

Private Cloud Compute (PCC) è stato progettato per soddisfare le richieste più “pesanti” di Apple Intelligence. Solo i dati strettamente necessari vengono inviati ai server. In ogni caso non vengono conservati, non sono accessibili all’azienda e non vengono usati per addestrare i modelli IA. Le richieste sono anonimizzate e viene mascherato l’indirizzo IP.

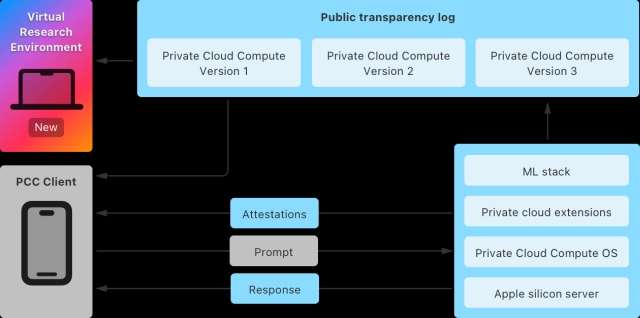

A partire da ieri sera, tutti i ricercatori possono accedere alle risorse create dall’azienda di Cupertino per verificare le promesse fatte in termini di sicurezza e privacy. Innanzitutto è disponibile una guida che descrive in dettaglio l’architettura e il funzionamento del PCC.

Apple ha inoltre creato un Virtual Research Environment (VRE) che permette ai ricercatori di ispezionare il PCC. I requisiti minimi sono macOS Sequoia 15.1 Developer Preiew e un Mac con chip Apple e almeno 16 GB di RAM. In questa pagina ci sono le istruzioni di configurazione. Su GitHub è invece disponibile il codice sorgente di alcuni componenti del PCC.

Apple ha infine esteso il programma Security Bounty al Private Cloud Compute. Sono previsti cinque premi per due principali categorie di vulnerabilità, ovvero attacco remoto su dati richiesti e attacco su dati richiesti da una posizione di rete privilegiata.

La somma di un milione di dollari verrà pagata al ricercatore che scopre una vulnerabilità sfruttata per eseguire codice arbitrario, mentre la somma di 250.000 dollari verrà pagata per vulnerabilità che permettono di accedere alle richieste e ai dati sensibili degli utenti.