Autenticazione a Due Fattori: Perché è Importante sul Lavoro

L’autenticazione a due fattori (2FA) è una delle misure di sicurezza più efficaci per proteggere i propri account online. A differenza della classica password, che può essere vulnerabile a furti o attacchi hacker, la 2FA aggiunge un secondo livello di verifica che rende molto più difficile per i malintenzionati accedere ai dati. Oltre alla password, infatti, richiede un secondo elemento di conferma, come un codice inviato via SMS, un’app di autenticazione o un’impronta digitale.

L’uso delle sole password, infatti, rappresenta una vulnerabilità significativa: molte persone scelgono password deboli o riutilizzano le stesse credenziali su più account, facilitando il lavoro degli hacker. In questa guida vedremo perché le password tradizionali non sono più sufficienti, come attivare l’autenticazione a due fattori sulle principali piattaforme e valuteremo i pro e i contro di questa soluzione.

Cos’è l’Autenticazione a Due Fattori

L’autenticazione a due fattori è un meccanismo di sicurezza che richiede due forme di verifica per confermare l’identità di un utente durante l’accesso a un sistema. Si basa sulla combinazione di due elementi provenienti da tre categorie principali di autenticazione:

- Qualcosa che conosci: una password o un PIN;

- Qualcosa che possiedi: uno smartphone, un token di sicurezza, o una chiave hardware;

- Qualcosa che sei: una caratteristica biometrica, come un’impronta digitale, il riconoscimento facciale o vocale.

Il processo inizia con l’inserimento della password (primo fattore), ma l’accesso non viene immediatamente concesso. Viene richiesto un secondo livello di autenticazione (secondo fattore) da un’altra categoria. Ad esempio, dopo aver inserito la password, un codice monouso può essere inviato al tuo smartphone, oppure puoi dover confermare la tua identità con l’impronta digitale.

L’idea alla base della 2FA è che anche se uno dei fattori viene compromesso (come una password), l’accesso sarà bloccato a meno che il malintenzionato non abbia anche il secondo fattore. Questo sistema garantisce una maggiore protezione, perché richiede che l’hacker superi almeno due barriere distinte.

Facciamo l’esempio dell’accesso a un servizio di posta elettronica: dopo aver inserito la password dell’account Gmail, si riceve un codice di verifica via SMS o tramite un’app di autenticazione come Google Authenticator. Solo inserendo quel codice si può accedere all’account. Oppure, l’home banking: molti servizi bancari richiedono l’inserimento della password e poi l’invio di un codice via SMS per verificare che sia effettivamente il giusto utente a effettuare l’accesso.

Perché le classiche password sono sempre più deboli

Le classiche password stanno diventando sempre più deboli per diversi motivi legati all’evoluzione delle tecniche di attacco informatico e ai comportamenti umani nel gestirle. Ecco i principali fattori.

Password prevedibili

Molti utenti scelgono password semplici o prevedibili, come “123456”, “password” o il proprio nome. Queste password sono facili da indovinare e rendono gli account vulnerabili a tentativi di accesso non autorizzato.

Riutilizzo delle password

Molte persone riutilizzano le stesse password su più account. Se un malintenzionato riesce a rubare una password su un sito poco sicuro, può tentare di utilizzarla su altri servizi come e-mail, social media o banking online, aumentando le possibilità di compromissione.

Attacchi sempre più sofisticati

Gli hacker utilizzano tecniche avanzate come attacchi di forza bruta e attacchi “dictionary“, in cui un software prova combinazioni di password comuni o frasi predefinite. Questi strumenti sono in grado di testare migliaia di password al secondo, aumentando le probabilità di successo.

Data breaches (violazioni di dati)

Le violazioni di dati di massa, che espongono milioni di account e relative password, sono ormai all’ordine del giorno. Anche le password sicure (almeno in apparenza) possono essere compromesse e messe in vendita nel dark web, facilitando l’accesso da parte di hacker a più account contemporaneamente.

Difficoltà a creare password complesse

Le password lunghe e complesse, composte da caratteri speciali, numeri e lettere maiuscole, sono più sicure ma anche difficili da ricordare. Questo porta molti utenti a scegliere password più semplici o a trascriverle in luoghi non sicuri, come un foglio di carta o un file sul computer.

Password statiche

Le password tradizionali sono statiche, ovvero rimangono le stesse finché non vengono cambiate dall’utente. Questo significa che una volta compromesse, restano vulnerabili fino a quando non vengono aggiornate.

Come attivare l’Autenticazione a 2 Fattori in Azienda

Attivare l’autenticazione a due fattori (2FA) in azienda è una misura fondamentale per migliorare la sicurezza degli account e dei sistemi. Esistono diverse soluzioni che le aziende possono adottare, ognuna con i propri vantaggi e svantaggi. Vediamo le opzioni più comuni e come si possono implementare.

Token

I token fisici, come le chiavi di sicurezza USB, generano o contengono un codice unico che l’utente deve inserire o utilizzare per accedere ai sistemi. Sono molto sicuri poiché sono indipendenti dal dispositivo principale (come un PC o smartphone): gli utenti inseriscono il codice generato dal token come strato di protezione aggiuntivo. Risultano però meno pratici rispetto ad altre opzioni perché richiedono la gestione fisica del dispositivo e possono essere persi o danneggiati.

- Elevata sicurezza, i token fisici sono difficili da clonare o rubare da remoto, proteggendo efficacemente da attacchi phishing e malware

- Utilizzo offline, non richiedono una connessione internet per funzionare

- Richiede l'acquisto di dispositivi fisici per ogni dipendente

- Se un token viene perso, l'utente potrebbe essere bloccato fuori dai sistemi aziendali fino alla sostituzione

SMS

Con l’autenticazione via SMS, l’utente riceve un codice di verifica sul proprio smartphone, che deve essere inserito dopo la password. Questo metodo è semplice da implementare e non richiede dispositivi aggiuntivi, visto che la maggior parte delle persone ha accesso a un cellulare. Tuttavia, ha alcuni limiti in termini di sicurezza, poiché gli SMS possono essere intercettati o reindirizzati tramite attacchi, come lo “SIM swapping”. Per queste ragioni, sebbene molto comune, non è considerato uno dei metodi più sicuri per l’autenticazione a due fattori in ambienti aziendali ad alta criticità.

- Facile da implementare, è una soluzione accessibile e ampiamente compatibile

- Nessun hardware aggiuntivo richiesto, basta avere uno smartphone

- Sicurezza limitata, perché gli SMS possono essere intercettati o il numero di telefono può essere clonato tramite SIM swap

- Se l'utente non ha accesso alla rete telefonica, potrebbe non ricevere il codice

App per OTP

Le app per generare OTP (One-Time Password), come Google Authenticator o Authy, generano codici temporanei che scadono dopo 30-60 secondi. Questi sono sincronizzati con un server tramite algoritmi sicuri e, rispetto agli SMS, non sono suscettibili ad attacchi tramite rete mobile. Le app OTP sono considerate un metodo molto sicuro per la 2FA perché l’accesso richiede sia il dispositivo dell’utente che la password. Hanno un punto debole: richiedono che l’utente abbia sempre con sé il proprio smartphone, e in caso di perdita del dispositivo, potrebbe essere complicato recuperare l’accesso.

- Maggiore sicurezza rispetto agli SMS grazie ai codici sono generati localmente sul dispositivo e non trasmessi via rete

- Gratuito e portatile, non richiede hardware aggiuntivo e funziona su smartphone

- Se il dispositivo viene perso o sostituito, l'accesso potrebbe risultare complicato, a meno che non siano state configurate misure di backup

- Richiede configurazione manuale dai dipendenti sui loro dispositivi, potrebbe comportare problemi per chi non è esperto

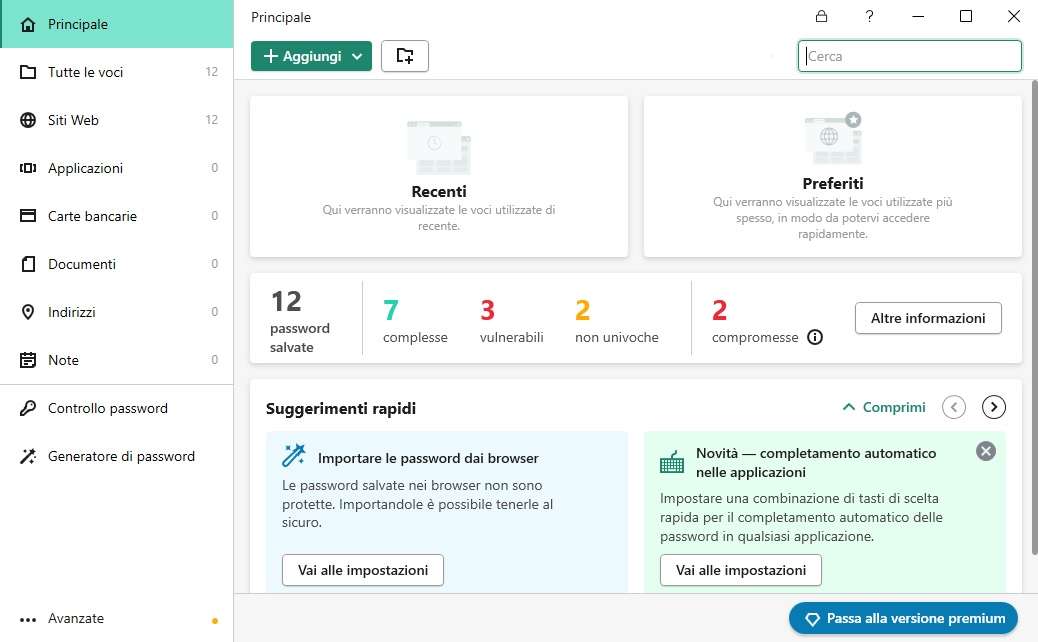

Password Manager

I password manager, come quello offerto da Kaspersky incluso nel pacchetto Small Office Security, non solo memorizzano e generano password complesse, ma possono anche integrare l’autenticazione a due fattori, automatizzando l’accesso e semplificando la gestione delle credenziali. Kaspersky Password Manager può essere installato su tutti i dispositivi aziendali: una volta configurato, il software salva le password e i codici 2FA, inserendoli automaticamente durante l’accesso. Questo approccio centralizzato rende più efficiente la gestione della sicurezza, permettendo a un’azienda di mantenere standard elevati con uno strumento che semplifica anche il recupero delle credenziali.

- Permette di archiviare e gestire password complesse senza doverle ricordare

- Integrazione con 2FA, può salvare i codici generati dalle app di autenticazione, rendendo l'accesso ancora più rapido

- Consente di salvare le chiavi di backup in modo sicuro in caso di perdita del dispositivo

- Se il software non funzionasse l'utente potrebbe avere difficoltà ad accedere agli account

- Se la password principale del password manager venisse compromessa, tutti gli account salvati potrebbero essere a rischio

Perché la 2FA è indispensabile sul lavoro

Questa misura è diventata indispensabile nel contesto lavorativo per proteggere le risorse e i dati aziendali da attacchi informatici sempre più sofisticati. Ecco un elenco dei principali vantaggi che la 2FA offre in ambito aziendale.

- Protezione dei dati aziendali: le informazioni aziendali, come dati finanziari, informazioni sui clienti e proprietà intellettuali, sono tra gli asset più preziosi di un’organizzazione. La 2FA aggiunge un livello di sicurezza che rende più difficile per gli hacker accedere a questi dati critici anche se riescono a ottenere le password dei dipendenti. Questo è importante quando si lavora con dati sensibili, come nel settore sanitario, finanziario o legale.

- Maggiore sicurezza contro le minacce informatiche: con la 2FA, anche se un malintenzionato riesce a rubare una password, non può accedere ai sistemi aziendali senza il secondo fattore di autenticazione. Questo riduce notevolmente l’efficacia di attacchi come phishing o keylogging.

- Riduzione del rischio di violazioni: le violazioni dei dati possono causare danni enormi alle aziende, sia in termini finanziari che di reputazione. Implementare la 2FA aiuta a ridurre il rischio di accessi non autorizzati e, di conseguenza, il numero di violazioni di dati.

- Migliore reputazione aziendale: un’azienda che adotta pratiche di sicurezza avanzate, come la 2FA, dimostra un impegno verso la protezione dei dati dei clienti e dei partner commerciali. Ciò migliora la fiducia e la reputazione dell’organizzazione, facendola apparire più affidabile e professionale agli occhi dei clienti e dei fornitori.

- Conformità alle normative: in alcuni settori, come quello finanziario e sanitario, l’adozione di misure di sicurezza avanzate come la 2FA è obbligatoria per rispettare le leggi sulla protezione dei dati (ad esempio il GDPR in Europa). La 2FA aiuta le aziende a conformarsi a queste normative, evitando sanzioni e problemi legali.

- Protezione del lavoro remoto: con l’aumento del lavoro da remoto, la sicurezza degli accessi ai sistemi aziendali è diventata una priorità. La 2FA è particolarmente efficace nel proteggere accessi da luoghi non sicuri o da dispositivi personali che potrebbero non essere protetti in modo adeguato.

- Mitigazione dei rischi di insider threat: la 2FA non solo protegge dai rischi esterni, ma è anche utile per mitigare i rischi legati a dipendenti o collaboratori interni. Anche se un dipendente malintenzionato tenta di accedere a dati non autorizzati, senza il secondo fattore non potrà completare l’accesso.

- Aumento della produttività e protezione della continuità operativa: una violazione di sicurezza può bloccare operazioni cruciali, interrompendo la produttività dell’azienda. La 2FA aiuta a prevenire interruzioni causate da attacchi informatici, garantendo che i dipendenti possano continuare a lavorare in modo efficiente e senza preoccupazioni per la sicurezza.

Pro e contro dell’Autenticazione a 2 Fattori

Pur essendo una delle tecnologie di sicurezza più efficaci per proteggere gli account, l’autenticazione a 2 fattori non è priva di svantaggi. Da un lato, fornisce un livello aggiuntivo di protezione, richiedendo non solo una password ma anche un secondo fattore di verifica, il che riduce notevolmente il rischio di accessi non autorizzati. Dall’altro lato, può introdurre complessità aggiuntive nella gestione delle credenziali. In generale, la 2FA è una misura che bilancia in modo efficace sicurezza e facilità d’uso, ma la sua implementazione deve tenere conto di eventuali inconvenienti che potrebbero influire sull’esperienza degli utenti.

- Maggiore sicurezza

- Diversi metodi di autenticazione disponibili

- Semplice da implementare

- Conformità normativa

- Protezione contro attacchi comuni

- Passaggio in più per accedere ai servizi

- Complicazioni per il recupero dell'account in caso di perdita del secondo fattore

- Possibili costi aggiuntivi

- Sicurezza del secondo fattore variabile (in particolare gli SMS)

Riepilogo

In un’azienda, dove i dati sono preziosi e le conseguenze di una violazione possono essere gravi (come perdite finanziarie, danni alla reputazione o furti di proprietà intellettuale), non adottare la 2FA espone l’organizzazione a rischi evitabili. Le password non sono più sufficienti: con l’autenticazione a 2 fattori si può contare su un secondo livello di verifica. Si tratta a tutti gli effetti di uno dei migliori investimenti possibili per la protezione della propria identità digitale. Affidarsi a questo strumento contribuisce a ridurre il rischio di violazioni e a migliorare la gestione della sicurezza, soprattutto in ambienti di lavoro sempre più interconnessi e digitalizzati.

In questa guida abbiamo visto nel dettaglio cos’è l’autenticazione a 2 fattori, come funziona e perché è importante adottarla in ambito aziendale. Ci siamo anche soffermati sui metodi per la sua attivazione, constatando che una delle scelte migliori è il password manager. In particolare, quello della suite Kaspersky Small Office integra la 2FA direttamente nel sistema, semplificandone l’implementazione senza complicare i processi per gli utenti. Inoltre consente di creare password uniche e complesse, riducendo il rischio di vulnerabilità legate all’uso di sequenze deboli o ripetute.