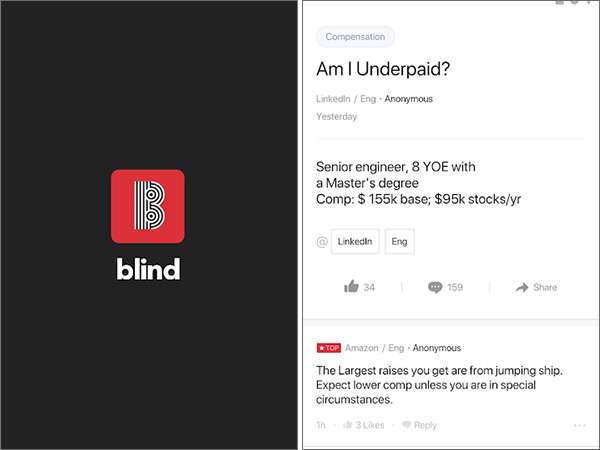

Blind non è certo l’applicazione più conosciuta e utilizzata tra quelle che offrono un servizio di messaggistica e networking, ma la sua natura l’ha resa nel tempo uno strumento utile per condividere pareri e informazioni in ambito aziendale, per segnalare ciò che non va nel rapporto tra colleghi o con la dirigenza, in forma del tutto anonima. Ne fanno uso, tra gli altri, i dipendenti di gruppi come Google, Facebook, Microsoft, Apple e Twitter.

Uber ha invece deciso di interromperne l’impiego all’interno della rete aziendale poiché proprio attraverso l’app sono trapelate le prime informazioni e i primi documenti che hanno portato all’avvio di un’indagine interna relativa alle molestie sessuali. Oggi si segnala un problema di sicurezza che riguarda una parte non indifferente della sua community.

Blind: esposti i dati degli utenti

La notizia è comparsa sulle pagine del sito TechCrunch e parla di un server rimasto esposto per diverso tempo, concedendo a chiunque con un’adeguata preparazione di accedere alle informazioni contenute in un database: tra queste anche indirizzi email, messaggi privati e password salvate con un metodo crittografico ormai ritenuto obsoleto e non efficace (MD5). Potenzialmente colpito il 10% circa degli iscritti (non è dato a sapere a quanto ammonti la user base totale). La possibilità di incrociare email e messaggi comprometterebbe di fatto l’anonimato dei contenuti pubblicati attraverso l’app.

Vulnerabilità e anonimato

La falla è stata scoperta dal ricercatore esperto in cybersecurity Mossab H e immediatamente segnalata alla squadra al lavoro sull’app, che in breve tempo ha risolto la vulnerabilità. Ciò nonostante, tutti coloro che hanno registrato un nuovo account o che hanno effettuato il login tra l’1 novembre 2018 e il 19 dicembre 2018 potrebbero essere stati interessati da un furto di dati. Queste le parole di Kyum Kim, a capo delle operazioni statunitensi di Teamblind, software house responsabile dell’applicazione.

È stato un nostro errore decidere di conservare i dati senza prestare sufficiente attenzione alla loro tutela. Li abbiamo eliminati subito dopo aver scoperto il problema. La nostra policy da sempre prevede che nemmeno noi possiamo identificare gli utenti e, per il 90% degli iscritti che non sono stati colpiti, questo è ancora valido, poiché le loro email non sono mai state presenti nei nostri database.

Gli utenti dell’applicazione potenzialmente interessati hanno già ricevuto una notifica che li mette a conoscenza dell’accaduto. Teamblind ha inoltre avviato l’analisi dei log delle attività registrate al fine di capire se le informazioni siano state effettivamente sottratte da soggetti terzi, ma al momento non sembrano essere emersi impieghi malevoli della vulnerabilità. La responsabilità della falla, stando a quanto riportato, sarebbe da attribuire a un tool non sicuro impiegato dalle aziende per la visualizzazione di documenti e conenuti.