I rootkit sono meno diffusi dei ransomware (tra i più noti ci sono MoonBounce e ESPecter), ma sono più difficili da rilevare e rimuovere (non basta reinstallare il sistema operativo o formattare l’unità di storage). I ricercatori di Kaspersky hanno scoperto un nuovo malware, denominato CosmicStrand, nei firmware UEFI di alcune schede madri di ASUS e Gigabyte.

CosmicStrand: rootkit UEFI cinese

Gli esperti di Kaspersky non hanno ancora individuato le modalità di accesso ai computer delle vittime, ma possono confermare che il rootkit è presente nel firmware UEFI delle schede madri con chipset H81. Probabilmente esiste una vulnerabilità che ha permesso l’installazione del malware. I cybercriminali hanno utilizzato una versione modificata del driver CSMCORE DXE che consente il boot in modalità legacy tramite MBR.

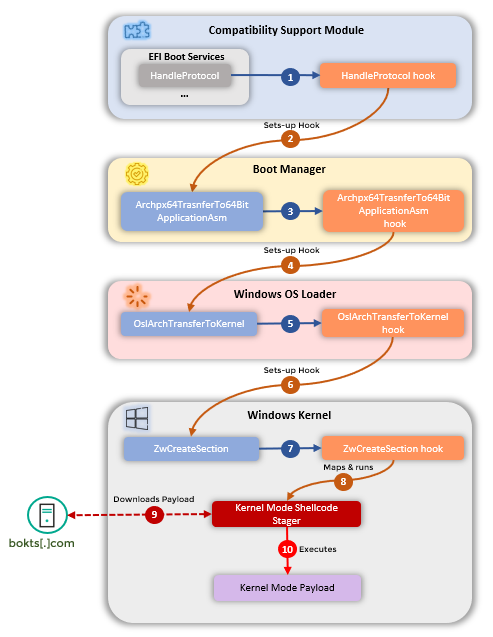

Il codice infetto viene eseguito all’avvio del computer, prima del caricamento in memoria del sistema operativo. Il rootkit modifica la sequenza di boot e il loader di Windows, prendendo il controllo del flusso di esecuzione. Viene quindi caricato in memoria un shellcode che scarica il payload da un server C2C (command-and-control). Questa è la complessa catena di infezione:

Considerato che le schede madri con chipset H81 sono arrivate sul mercato nel 2013, CosmicStrand circola da molti anni. Una versione precedente del rootkit era stata scoperta nel 2017 in alcune schede madri di seconda mano. La maggioranza delle vittime (utenti privati) si trova in Cina, Vietnam, Iran e Russia. Dopo aver analizzando il codice, Kaspersky ha attribuito il malware a cybercriminali cinesi.

Le soluzioni di sicurezza della software house russa possono rilevare e bloccare i rootkit. Il governo italiano, come altri paesi occidentali, consiglia però di utilizzare prodotti di altre aziende. Tra i migliori sul mercato c’è Avast Premium Security.