Guida al Monitoraggio del Dark Web (Strumenti)

Un territorio digitale in cui si annidano attività oscure e illegali: quando si parla di Dark Web è essenziale fornire una definizione quanto più dettagliata. Con questo termine ci si riferisce a una porzione di Internet che permette agli utenti di nascondere la propria identità e posizione ad altri utenti e alle forze dell’ordine.

Lo sviluppo di questo terreno digitale ha comportato anche la necessità di tenerlo sotto controllo. Per questo motivo ha preso piede il monitoraggio del Dark Web, l’attività svolta da esperti di sicurezza informatica per identificare potenziali violazioni o minacce. Questo processo sistematico consiste nel controllo dei siti e dei forum nel Dark Web, con lo scopo di identificare dati sensibili che potrebbero essere stati rubati o messi in vendita.

Il Dark Web, dunque, è composto da siti e reti nascosti, associato ad attività illegali come il traffico di stupefacenti, la compravendita di armi o di dati rubati. Questa porzione di Internet non è indicizzata dai motori di ricerca tradizionali e si può raggiungere da browser specifici, come Tor o I2P. Si compone di pagine con dominio .onion, ospitate su dei server che utilizzano il protocollo Tor (The Onion Router), è stato sviluppato dal dipartimento di difesa degli Stati Uniti per assicurare comunicazioni anonime e sicure e rende difficile tracciare o intercettare l’attività che un utente compie su Internet, sia da parte di società commerciali che da parte di soggetti ostili.

I Dark Web Monitoring tools permettono di effettuare una scansione e di generare database contenenti le informazioni disponibili nella parte oscura del web, come i dati personali sottratti durante un data breach. Questo monitoraggio è essenziale, perché permette di individuare tempestivamente attività sospette o illecite, proteggendo persone e aziende da possibili attacchi informatici o furti dei dati. Rilevare in anticipo questi rischi permette di agire in tempo per limitare i danni e prevenire conseguenze più gravi. In questa guida analizzeremo cos’è il Dark Web monitoring, quali sono gli strumenti per il monitoraggio del Dark Web e come comportarsi se le proprie informazioni finiscono nella parte oscura del web.

Come funzionano i servizi di Dark Web Monitoring

Per comprendere al meglio il funzionamento dei servizi di monitoring del Dark Web è necessario compiere un passo indietro e definire la composizione di questo territorio digitale. Nel Dark Web confluiscono i dati trafugati durante un data breach o degli attacchi informatici. Tra questi sono inclusi credenziali e account riconducibili a sistemi di pagamento, carte di identità o passaporti. Accanto ad essi, si trovano anche prodotti illegali come armi e droga. L’ecosistema di queste informazioni termina in rete, a uso e consumo dei cybercriminali, che possono utilizzarle per compiere attività illecite.

I servizi di monitoraggio del Dark Web intervengono proprio a questo punto, per individuare quali dati siano presenti in questa porzione digitale. In prima analisi, effettuano una scansione e generano database contenenti le informazioni disponibili e in vendita nella parte oscura della rete. In questo modo, offrono all’utente la possibilità di comprendere se i propri dati siano stati rubati e/o esposti.

La scansione continua consiste pertanto nell’analisi, automatica e periodica, delle aree del Dark Web in cui vengono scambiate le informazioni sensibili o quelle rubate. Il sistema consente di esaminare milioni di dati per cercare riferimenti a informazioni specifiche. I servizi di Dark Web Monitoring accedono anche a database di violazioni, che raccolgono informazioni sugli attacchi informatici e sulle fughe di dati già note. L’accesso a questi archivi permette di identificare se i dati sensibili siano già stati compromessi in passato e non ancora utilizzati a fini illeciti.

I servizi di Dark Web Monitoring funzionano con un sistema di allerta preventiva, tramite notifiche. Nel momento in cui un’informazione viene rilevata, il servizio invia un alert al possessore dell’informazione compromessa. La ricezione di queste notifiche consente di reagire in modo rapido, ad esempio modificando la password o contattando la propria banca per limitare i danni. Tuttavia, esistono anche dei limiti ai tool in questione, legati all’impossibilità di tracciare tutte le URL dei portali. In rete, infatti, nascono e muoiono nuovi siti in continuazione e nessuno strumento di Dark Web Monitor, né manuale né automatico, può garantire un livello di reattività tanto elevata nel tracciamento. In genere, poi, è impossibile individuare se i dati siano già stati compromessi, ma solo avere un riscontro delle informazioni disponibili nel Dark Web.

Strumenti per il Monitoraggio del Dark Web

Sul mercato esistono diversi strumenti che permettono di effettuare il Dark Web monitoring online. Questi servizi consentono di investigare il web alla ricerca di informazioni compromesse, proteggendo la sicurezza dei dati contro furti o violazioni. Per ciascuno dei servizi per il monitoraggio del Dark Web andremo ad illustrare le caratteristiche, analizzando punti di forza ed eventuali limiti.

Norton Dark Web Monitoring

Massimo dispositivi: 5

Versione Free: Prova gratuita 30 giorni

Sistemi Operativi: Windows, macOS, Android, iOS

Dark Web Monitoring: ✔

Protezione minori: ✔

Backup nel cloud: 50 GB

VPN: inclusa

Assistenza 24/7: ✔

Offerte attive: SCONTO fino al 71% (per il primo anno) 🔥

Sottoscrivendo il piano Norton 360 Deluxe è possibile avere accesso immediato allo strumento di Dark Web Monitoring. Non appena effettuata l’iscrizione, Norton inizia a monitorare l’indirizzo e-mail dell’utente nel Dark Web, ed è possibile aggiungere ulteriori informazioni da controllare con il tool.

Tra queste: 5 numeri di polizze assicurative, 5 indirizzi e-mail, 5 numeri di telefono, 10 numeri di carte di credito, 10 gamertag. Dark Web Monitoring agisce scansionando in modo automatico il Dark Web alla ricerca di fughe di dati. Se viene rilevata un’informazione personale nel web oscuro, l’utente riceve delle notifiche, così può aggiornare la password e proteggere la sua identità.

Tra le funzionalità rientrano la difesa proattiva, con ricerca attiva delle informazioni compromesse, una copertura che non si limita al solo indirizzo e-mail, l’invio di notifiche di dati e la sicurezza integrata. Combinando infatti Dark Web Monitoring con gli strumenti di sicurezza e privacy dei dispositivi, Norton 360 Deluxe garantisce una protezione multilivello contro le minacce online.

Disponibile in prova gratuita per 30 giorni, ha un costo di 34,99€ per il primo anno, con rinnovo automatico a 104,99€/anno se non si procede in anticipo con l’annullamento.

- Notifiche in tempo reale Facilità d’uso

- Protezione multilivello

- Copertura completa

- Antivirus e VPN incluse

- Gestione completa della sicurezza

- Monitoraggio proattivo

- Non copre tutte le tipologie di dati

- Solo 10 elementi monitorabili per account

- Prezzo elevato dopo il primo anno

Report del Dark Web di Google

Google Monitor Dark Web permette di verificare se nel web oscuro siano presenti dati associati a un indirizzo e-mail. Disponendo di un account Google è possibile utilizzare il report per accedere a più funzionalità: il monitoraggio del Dark Web, l’invio di notifiche per i nuovi risultati individuati e la ricezione di suggerimenti e consigli su come proteggere le proprie informazioni personali.

Prima era riservato a pagamento agli utenti Google One, dal 2024 è gratuito e accessibile a tutti gli utenti con un account Google consumer. Questo servizio scansiona aree nascoste della rete e trasmette una notifica all’utente nel caso in cui vengano trovati suoi dati sensibili, permettendo così di avviare azioni di sicurezza. Va però specificato che il suo sistema di monitoraggio resta limitato ai soli dati personali configurati dall’utente. Pertanto, se comparato ad esempio con Norton Dark Web Monitoring, presenta alcuni svantaggi. Quest’ultimo assicura senza dubbio un monitoraggio più completo e autonomo, permettendo di scansionare un’ampia gamma di dati personali e indirizzi.

Inoltre, il servizio Norton è accessibile anche senza abbonamenti Google, costituendo un’opzione versatile per quegli utenti che puntano ad avere una protezione specifica del Dark Web. Google propone invece un Dark Web monitoring free nativo, risultando conveniente (anche se con alcuni servizi ancora a pagamento) ma privo di una copertura ampia e indipendente.

- Strumento gratuito Notifiche in tempo reale

- Offre suggerimenti su come proteggere le informazioni

- Interfaccia user-friendly

- Integrato con altre funzionalità di sicurezza Google

- Funzionalità aggiuntive a pagamento

- Copertura poco ampia

- Necessita di un account Google

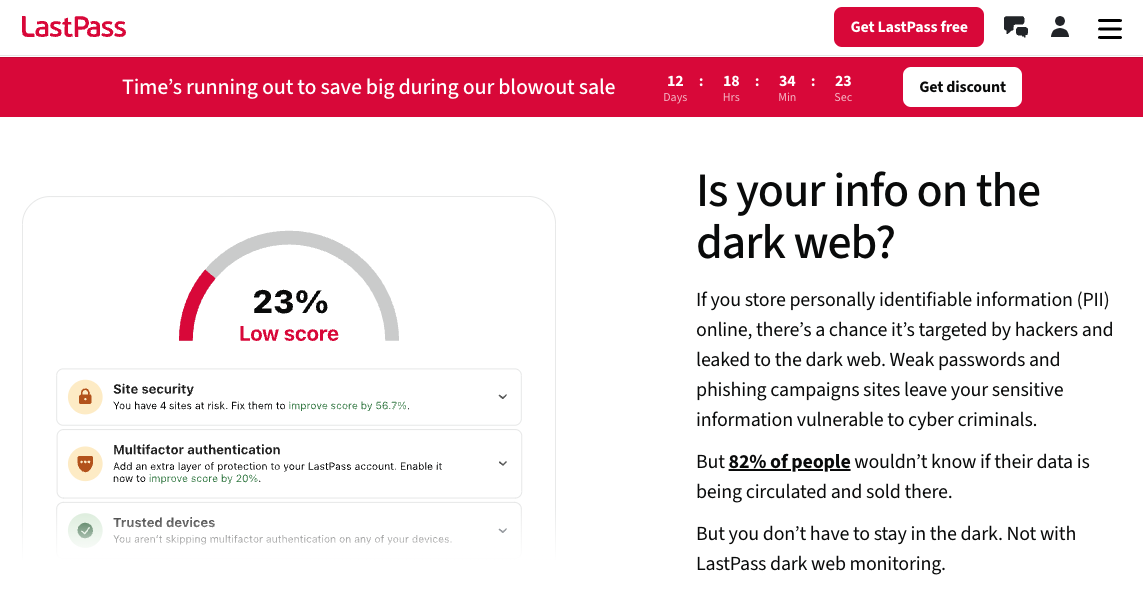

LastPass

Disponibile con prova gratuita per privati e aziende, LastPass permette di memorizzare le proprie password in modo sicuro. Tra le sue funzionalità avanzate rientrano il generatore di password, capace di creare password complesse e univoche, una dashboard di sicurezza che consente di ricevere notifiche relative a password deboli, suggerimenti e avvisi personalizzati, e la modalità di salvataggio e riempimento automatico.

Questa sorta di cassaforte digitale utilizza la crittografia AES-256, garantendo una protezione dei dati efficace. Le password vengono criptate e decriptate solo sul dispositivo dell’utente, aumentando così la sicurezza anche in caso di violazioni dei server.

Il piano free mette a disposizione, tra le altre cose: una cassaforte sicura per le password, un generatore di password, una dashboard con punteggio di sicurezza e assicura il free dark web monitoring. LastPass monitora gli account dell’utente e invia un avviso se le sue informazioni risultano in qualsiasi misura compromesse sul Dark Web. La versione Premium ha un costo di 2,83€/mese e il servizio ospita anche dati personali preziosi come carte di credito e documenti riservati, generando una password casuale di lunghezza e composizione variabile da usare per le proprie utenze.

- Permette di scegliere password complesse

- Protezione robusta con crittografia avanzata

- Autenticazione a due fattori

- Condivisione sicura

- Servizio gratuito di monitoraggio del Dark Web

- Dipendenza da una password principale

- Tutte le credenziali vengono affidate a un solo servizio

- Molte funzioni avanzate disponibili solo a pagamento

Perché attivare il Monitoraggio del Dark Web

Avere sempre attivo il monitoraggio sul Dark Web è essenziale per rilevare le violazioni, proteggere le proprie informazioni sensibili e la reputazione online. Nel Dark Web vengono scambiate o vendute informazioni personali sottratte da violazioni di dati, rendendo necessario il monitoraggio per prevenire o mitigare gli eventuali danni provocati.

Attivare il Dark Web Monitoring si rivela un’azione efficace per:

- rilevare le violazioni di dati: si può verificare se le informazioni personali siano presenti, mentre è abbastanza complicato capire se siano state già utilizzate o vendute. Identificare queste violazioni consente di agire per bloccare accessi non autorizzati, per esempio col cambio delle password;

- protezione della reputazione online: informazioni personali (o aziendali) possono essere sottratte e utilizzate per provocare danni d’immagine. Il monitoraggio attivo consente di attuare misure preventive o correttive;

- tutela della privacy: i dati personali inseriti nel Dark Web possono essere sfruttati per attività fraudolente. Attraverso il monitoraggio, l’utente può intervenire per arginare o limitare la diffusione delle informazioni personali, preservando la propria privacy.

Questa difesa proattiva mitiga le minacce e riduce i rischi connessi all’esposizione su Dark Web, che riguardano principalmente:

- furti di denaro: informazioni finanziarie, dati della carta di credito o dettagli del conto in banca, possono venire sottratti e venduti sul Dark Web, mettendo l’utente a rischio di subire frodi o transazioni non autorizzate;

- furti d’identità: nel Dark Web possono finire anche documenti – come codice fiscale o patente – utilizzati per impersonare qualcuno e compiere azioni illecite a suo nome;

- spam: un indirizzo e-mail compromesso può essere utilizzato per inviare messaggi spam o effettuare attacchi di phishing;

- attacchi informatici: il furto di credenziali può aprire il varco a intrusioni informatiche su larga scala. I cybercriminali, ad esempio, possono far breccia nei sistemi di un’azienda rubando dati sensibili e cagionando danni finanziari e reputazionali.

Quali dati finiscono nel Dark Web

I dati raccolti negli ultimi anni grazie al deep and Dark Web Monitoring hanno consentito di individuare quali siano le informazioni più a rischio. Tra le categorie più a rischio rientrano:

- Indirizzi email: sono un obiettivo primario, permettendo a un hacker di accedere a ulteriori dati personali e di completare il profilo della vittima. Una volta ottenuti, gli indirizzi possono venire venduti a gruppi di spam o usati per attacchi di spear phishing.

- Password e username: attaccare le credenziali di accesso consente di accedere, senza autorizzazione, ai servizi online. Le password di conti bancari, ad esempio, sono tra i dati più preziosi poiché permettono di accedere in modo diretto a informazioni dell’utente e fondi. Una compromissione di questo genere può provocare pesanti danni economici.

- Indirizzi postali: vengono spesso rubati in combinazione con altri dati e possono essere usati per attacchi di phishing. Questo furto rende le vittime vulnerabili a rischi fisici, oltre che virtuali.

- Numeri di telefono: smishing e SIM swapping sono le truffe più note, che possono avvenire se i numeri telefonici rubati vengono associati ad altre informazioni.

- Documenti personali: codici fiscali, passaporti o patenti vengono rubati e utilizzati per generare identità false, col rischio di implicazioni legali e finanziarie per le vittime.

- Informazioni mediche: vengono sottratte per realizzare truffe in ambito assicurativo o per violare la privacy delle persone su aspetti sanitari sensibili.

In che modo le informazioni personali finiscono nel Dark Web

I dati personali possono finire nel Dark Web in diversi modi. Ecco alcuni dei più comuni:

- Attacchi di phishing: questi attacchi di ingegneria sociale utilizzano tecniche di manipolazione psicologica per convincere le vittime a fornire le proprie informazioni personali. I cybercriminali si fingono una persona nota alla vittima (in genere, un familiare o un’azienda con cui questi ha qualche contratto attivo) per ottenere informazioni in modo fraudolento. Tramite mail o siti web ingannevoli, le vittime vengono indotte a rivelare informazioni sensibili che vengono, in seguito, vendute nel Dark Web.

- Malware e trojan: questi software dannosi infettano i dispositivi dell’utente riuscendo a rubare le informazioni sensibili. Spyware, ransomware, scamware e trojan funzionano in modo diverso, ma il loro fine ultimo è similare. Un malware può diffondersi su ogni dispositivo connesso alla stessa rete di quello infetto, elevando il grado della sua pericolosità. Diffondendosi, infatti, raccoglie sempre più informazioni, che vengono trasmesse al cybercriminale che può pubblicarle per la vendita sul web oscuro.

- Violazione dei database aziendali: se viene presa di mira un’azienda da un attacco informatico, possono venire compromessi ed esposti i dati pubblici di dipendenti, clienti e fornitori, quindi sono ancora di più le informazioni a rischio. Le aziende che gestiscono grandi volumi di dati rappresentano spesso un obiettivo preferenziale, in quanto i loro database contengono milioni di informazioni sensibili.

- Riutilizzo delle password: impostare la stessa password per più account comporta dei rischi enormi. Nel momento in cui uno di questi account viene compromesso, infatti, i cybercriminali possono usare la stessa combinazione per accedere a tutti gli altri account e prelevare ulteriori informazioni da destinare al Dark Web.

Cosa fare se i propri dati vengono trovati nel Dark Web

I Dark Web Monitoring software consentono di individuare la presenza e l’esposizione delle informazioni personali nel Dark Web. Tuttavia, questi strumenti non permettono di sapere se le stesse siano state già compromesse. Nel momento in cui propri dati vengono trovati sul Dark Web, è essenziale agire in modo rapido per minimizzare i rischi di furto d’identità e di frodi finanziarie.

Ecco alcune delle operazioni da seguire:

- cambiare password: le credenziali d’accesso associate agli account compromessi vanno subito modificate, ma per una maggiore sicurezza è consigliabile cambiare anche quelle di altri account importanti, usando un gestore di password per memorizzarle;

- monitorare le attività sui conti bancari per verificare se ci sia qualcosa di sospetto. In presenza di movimenti anomali, è necessario segnalarli immediatamente alla banca;

- verificare la presenza di tentativi di accesso da dispositivi o luoghi sconosciuti. In loro presenza, è fondamentale disconnettere qualsiasi sessione aperta;

- attivare l’autenticazione a due fattori: se non presente, questo livello ulteriore di sicurezza per gli account può bloccare l’attività di un cybercriminale, che non può ottenere il codice generato dall’app o inviato via SMS per superare il secondo blocco.

Prevenire il furto di identità

Le strategie di protezione dagli hacker e dai furti di identità permettono di evitare che le proprie informazioni sensibili finiscano nel Dark Web. Seguire best practice online, ad esempio, minimizza i rischi, sebbene non li azzeri in maniera definitiva.

Quando si naviga in rete o si creano account, è sempre importante utilizzare password complesse e che siano uniche per ciascun account. Le credenziali d’accesso vanno inoltre cambiate a cadenza regolare e, al contempo, va abilitata l’autenticazione a due fattori per aggiungere un ulteriore livello di sicurezza.

In un’era dominata digitale e dalla presenza sui social media, esiste un’altra regola basilare: limitare la condivisione di dati personali. Inoltre, un’adeguata educazione su temi come phishing e malware, strumenti che mirano a rubare le informazioni sensibili, permette di fronteggiare ogni minaccia. Un utente che previene con successo il furto d’identità è quello che evita di aprire link sospetti, di scaricare allegati provenienti da fonti non conosciute e che verifica sempre l’autenticità dei mittenti.

Per proteggere i dati sensibili e i dispositivi dai tentativi di accesso non autorizzato, è poi consigliabile utilizzare software di sicurezza affidabili. Uno strumento per il Deep and Dark web monitoring come quello offerto da Norton è la soluzione perfetta per bloccare le minacce.

Conclusione

Accessibile soltanto tramite browser specifici, il Dark Web è un territorio digitale che viene associato ad attività illegali come il traffico di droga, la vendita di armi o di dati e informazioni sensibili rubati. Tuttavia, non si tratta soltanto di un luogo per attività illecite, ma costituisce anche uno spazio che assicura libertà di espressione a giornalisti e attivisti che operano in Paesi contraddistinti da un’elevata censura. Nonostante ospiti diversi contenuti illeciti, dunque, il Dark Web serve anche come strumento per chi cerca anonimato per motivi di sicurezza e libertà d’espressione, dimostrando come il valore e il suo utilizzo dipendano dagli obiettivi di chi lo usa.

La crescente presenza di dati sensibili nel web oscuro ha reso fondamentale il monitoraggio del Dark Web per proteggere utenti e aziende da possibili violazioni. Il Dark Web Monitoring permette di individuare le informazioni personali esposte – come email, numeri di carte di credito o documenti d’identità – avvisando gli utenti e consentendo loro di prendere provvedimenti immediati. Tra questi, rientrano la possibilità di cambiare le password o, a fronte di truffe finanziarie, di contattare la propria banca.

Tra i software miglior per il Dark Web Monitoring si impongono Norton Dark Web Monitoring, che offre una protezione multilivello con notifiche in tempo reale, il Report del Dark Web di Google e LastPass, strumento apprezzato per la gestione sicura delle password.

Attivare il monitoraggio del Dark Web consente di proteggere la privacy, di prevenire furti di identità e attacchi finanziari e di preservare la reputazione online, allertando gli utenti ogniqualvolta le informazioni personali appaiono nella parte più oscura del web.