Una delle tecniche più sfruttate negli attacchi di phishing per aggirare l’autenticazione in due fattori prevede l’uso di un reverse proxy. Nel dark web viene offerto un tool, denominato EvilProxy, che permette di semplificare l’operazione fornendo tutto l’occorrente per rubare i cookie di sessione e quindi per prendere il controllo degli account. Il tool è “compatibile” con diverse aziende, tra cui Apple, Microsoft, Twitter, Google, Facebook e Dropbox.

EvilProxy: phishing per tutti

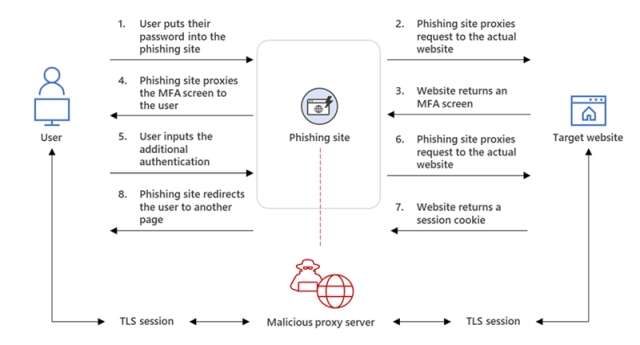

Quasi tutti i servizi online permettono agli utenti di impostare un secondo fattore di autenticazione (ad esempio l’invio di un codice via SMS). Non basta quindi rubare username e password per accedere all’account. I cybercriminali hanno quindi sviluppato una soluzione efficace che consente di intercettare i cookie di sessione. I reverse proxy sono posizionati tra la vittima e il sito legittimo. Il funzionamento è spiegato nella seguente immagine:

Quando l’ignaro utente apre la pagina di phishing, il reverse proxy mostra il form di login del sito legittimo e inoltra le richieste. Le credenziali di accesso e i dati dell’autenticazione in due fattori sono inviati correttamente, ma il reverse proxy registra i cookie di sessione che includono i token di autenticazione. I cybercriminali usano questi ultimi per prendere il controllo dell’account.

EvilProxy semplifica la configurazione di un reverse proxy. Gli autori del tool offrono anche istruzioni dettagliate con tutorial video. Il kit è disponibile in abbonamento ad un prezzo variabile in base alla durata della campagna di phishing fino ad un massimo di 400 dollari/mese.