I ricercatori di Group-IB hanno scoperto un nuovo malware, denominato Godfather, usato per colpire gli utenti di 16 paesi, Italia inclusa. Si tratta di un trojan bancario per Android che tenta di rubare le credenziali di login ai siti di oltre 400 banche ed echange di criptovalute, sfruttando diversi moduli per eseguire le sue attività. Gli utenti dovrebbero installare una soluzione di sicurezza che rileva e blocca questa pericolosa minaccia.

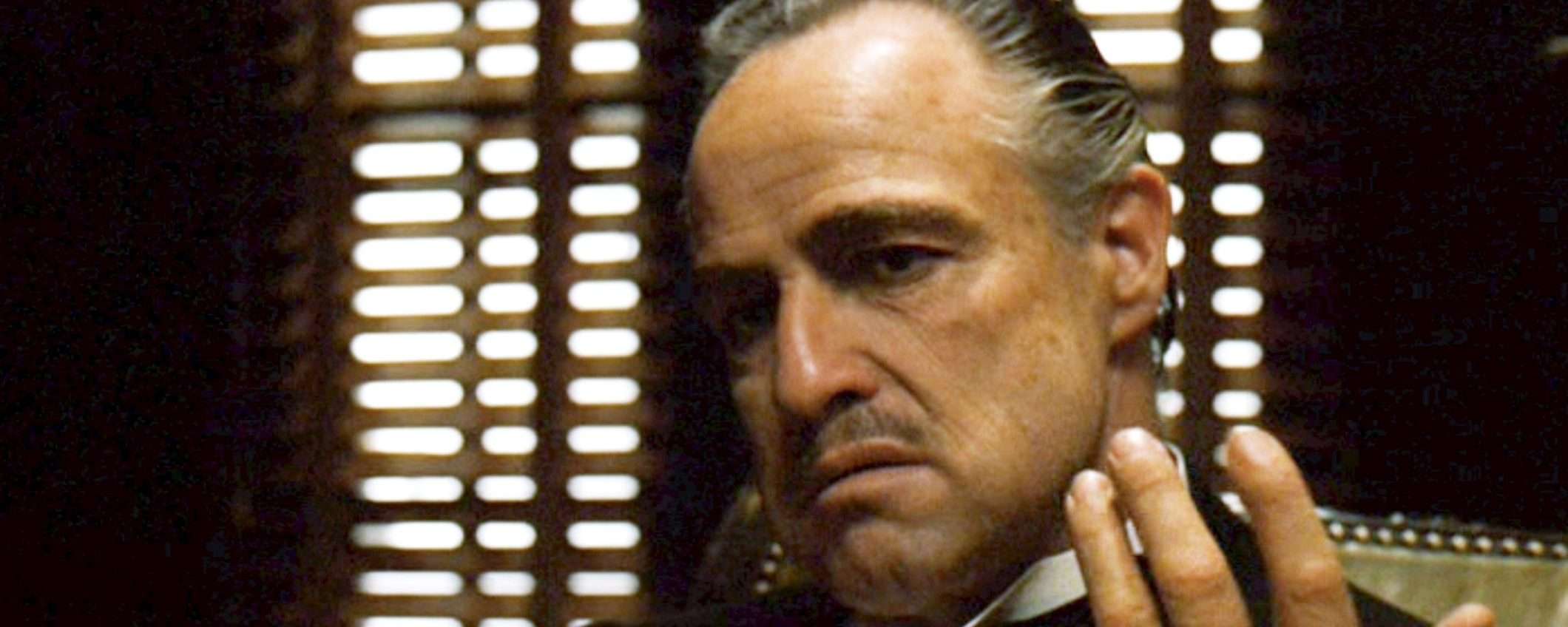

Godfather: trojan bancario impossibile da rifiutare

Analizzando il codice, gli esperti di Group-IB hanno scoperto che Godfather offre funzionalità simili ad Anubis, un altro noto trojan bancario. I cybercriminali, molto probabilmente di origine russa, hanno finora colpito 215 app di istituti bancari, 94 wallet e 110 piattaforme di exchange. Il trojan è quindi molto sofisticato perché supporta diverse lingue e mostra schermate di login fasulle per ogni target.

Godfather viene distribuito tramite app Android, alcune delle quali pubblicate sul Google Play Store. All’avvio viene mostrata una schermata fake di Google Protect. L’utente crede che si tratti della versione legittima e concede il permesso per i servizi di accessibilità. In realtà non viene effettuata nessuna scansione, ma il malware si collega al server C&C (command and control), dal quale riceve i comandi che attivano i vari moduli.

Quando l’ignara vittima avvia un’app bancaria, Godfather sovrappone una schermata di login fasulla a quella originale. Le credenziali di accesso sono ovviamente inviate ai cybercriminali. Il trojan può anche intercettare le notifiche push e gli SMS inviati per l’autenticazione in due fattori.

I vari moduli del malware permettono inoltre di rubare altri dati dallo smartphone, tra cui l’elenco delle app installate, i contatti e gli SMS. Può inoltre registrare lo schermo, attivare un keylogger e avviare un server VNC per il controllo remoto. Gli utenti devono prestare attenzione ai permessi e scaricare le app solo dal Google Play Store. È ovviamente consigliata l’installazione di una soluzione di sicurezza.