Microsoft ha rilasciato le patch che risolvono le quattro vulnerabilità zero-day scoperte in Exchange Server all’inizio del mese. Chi non ha ancora provveduto alla loro installazione può utilizzare il Mitigation Tool oppure effettuare una scansione con la versione più recente di Defender Antivirus.

Protezione temporanea con Defender Antivirus

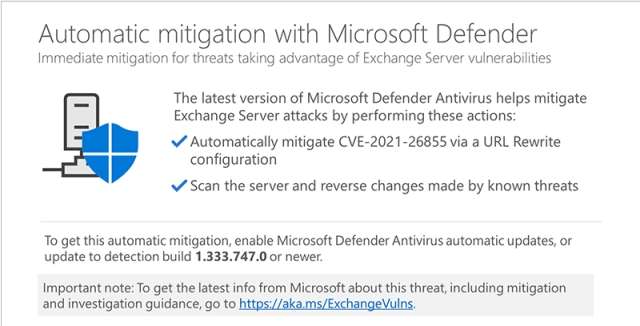

Dopo aver atteso troppo per la distribuzione delle patch, Microsoft ha incrementato gli sforzi per fornire la migliore assistenza possibile ai suoi clienti. La soluzione definitiva al problema è ovviamente l’installazione degli aggiornamenti di sicurezza, ma se per qualche motivo non è stato ancora fatto, Defender Antivirus può ora mitigare automaticamente gli effetti della vulnerabilità CVE-2021-26855 su Exchange Server 2013/2016/2019.

Gli utenti devono solo verificare che sia stata scaricata la versione 1.333.747.0 (o successiva) o procedere al download manuale se è stato disattivato l’aggiornamento automatico. L’azienda di Redmond spiega che Defender Antivirus protegge il server mediante una configurazione URL Rewrite e il ripristino dello stato precedente in caso di modifiche effettuate da eventuali malware.

Le quattro vulnerabilità (note come ProxyLogon) hanno permesso a vari gruppi di cybercriminali (almeno 10) di accedere ai server Exchange per rubare dati, caricare file ed eseguire comandi da remoto. Il numero di attacchi è ancora elevato e sono di vario tipo (web shell, ransomware, cryptominer). In base alle ultime indiscrezioni, il codice degli exploit sarebbe stato consegnato da Microsoft ai suoi partner e finito nelle mani sbagliate.