Nelle scorse ore il ricercatore rumeno Alex Birsan ha scovato quello che non ha esitato a definire il “Santo Graal dei bug di Google”, un trittico di vulnerabilità potenzialmente in grado di aprire le porte al sistema centralizzato usato dalla corporation per tenere traccia dei bug presenti all’interno dei suoi stessi prodotti software.

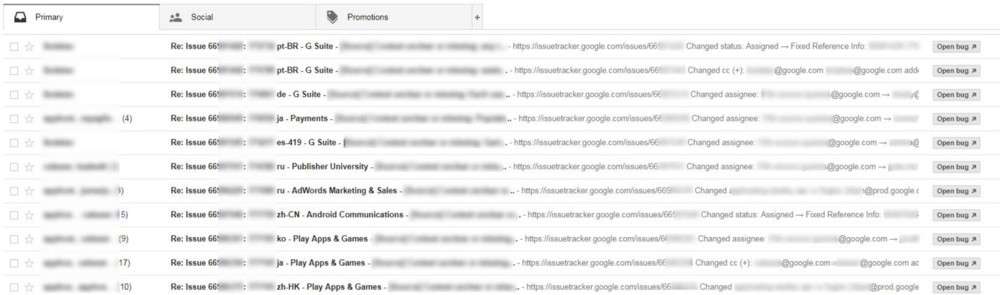

La piattaforma, nota come Google Issue Tracker o anche Buganizer , funziona come un forum dove l’accesso ai rapporti sui bug è strettamente controllato: i partecipanti possono accedere solo ai dati sui bug che riportano o a quelli che devono correggere e nient’altro.

Nel caso di Birsan, invece, le tre vulnerabilità scovate in Buganizer avrebbero potuto essere usate per accedere a qualsiasi informazione presente sul forum : la prima falla permetteva di registrare una casella di posta “@google.com” basata sullo schema di designazione della piattaforma, la seconda consentiva di ricevere notifiche sui bug a cui il ricercatore non avrebbe dovuto avere accesso e la terza forzava la API di Buganizer ad aprire l’accesso ad ogni bug presente sul forum.

Le falle individuate da Birsan erano insomma a dir poco gravissime, visto che su Buganizer sono evidentemente presenti bug ancora ignoti al pubblico; non è quindi un caso che Google abbia risposto nel giro di un’ora, correggendo i tre bug e assegnando al ricercatore tre “taglie” dal valore rispettivamente di 3.133,7, 5.000 e 7.500 dollari.

Le vulnerabilità di Buganizer ricordano molto da vicino il problema di sicurezza sperimentato da Microsoft con il suo database di falle nel 2013, anche se in quel caso l’incidente non sarebbe mai divenuto di pubblico dominio senza la rivelazione di cinque ex-dipendenti di Redmond.

Alfonso Maruccia