FBI e FCC (Federal Communications Commission) degli Stati Uniti hanno consigliato di non utilizzare le stazioni di ricarica pubbliche in aeroporti, hotel o centri commerciali, in quanto è possibile rubare i dati personali e installare malware sfruttando una tecnica nota come juice jacking. In realtà, molti esperti di sicurezza affermano che un simile attacco hardware MitM (Man-in-the-Middle) è poco probabile.

Nessun pericolo con la ricarica pubblica

Il termine juice jacking è stato coniato dal ricercatore Brian Krebs nel 2011 per descrivere il metodo mostrato durante la conferenza DefCon di Las Vegas. Negli anni successivi sono stati realizzati altri hack simili, ma Apple e Google hanno aggiunto diverse protezioni ai rispettivi sistemi operativi, come l’inserimento di una password su iOS e l’attivazione manuale del trasferimento dati su Android.

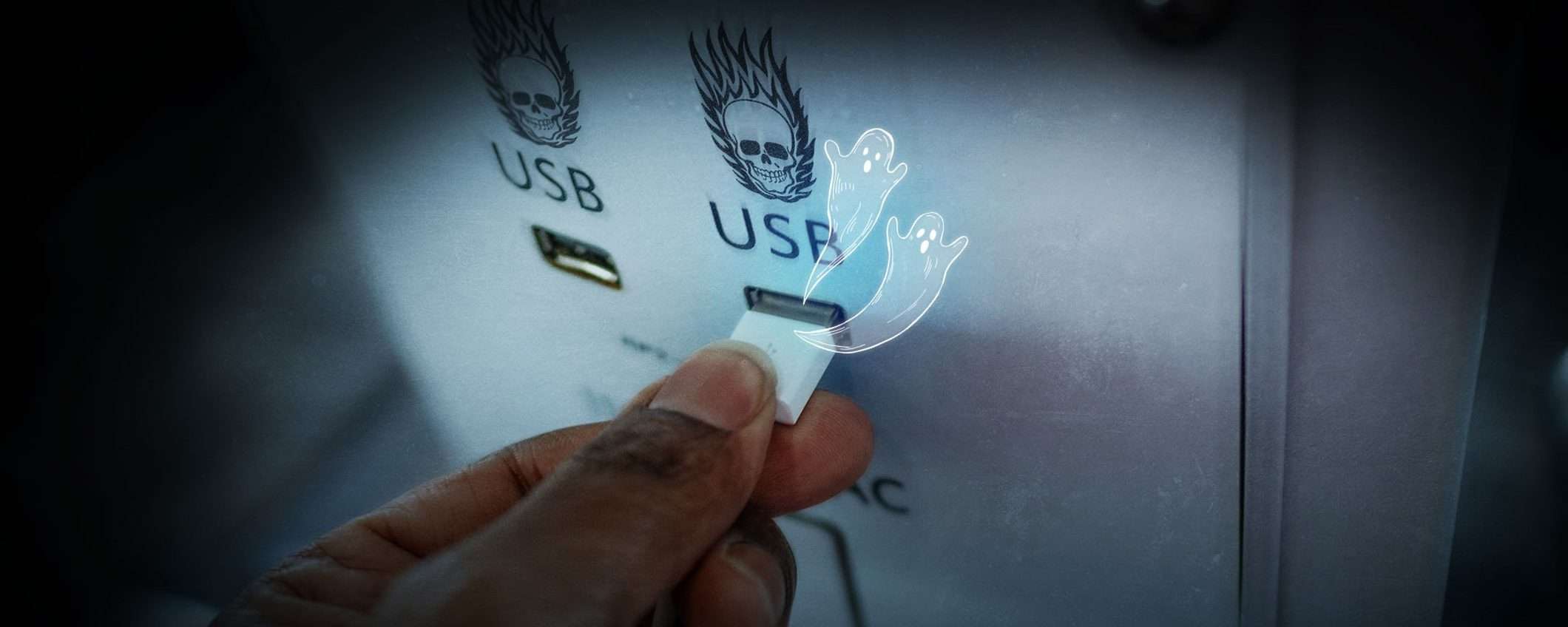

Sia FBI che FCC hanno consigliato di non usare i punti di ricarica pubblici perché potrebbero essere installati malware e rubati dati personali dal dispositivo. Ciò sarebbe teoricamente possibile con un cavo USB o Lightning modificato che i cybercriminali hanno lasciato presso la stazione di ricarica.

Avoid using free charging stations in airports, hotels or shopping centers. Bad actors have figured out ways to use public USB ports to introduce malware and monitoring software onto devices. Carry your own charger and USB cord and use an electrical outlet instead. pic.twitter.com/9T62SYen9T

— FBI Denver (@FBIDenver) April 6, 2023

Diversi ricercatori di sicurezza ritengono che gli avvisi di FBI e FCC siano troppo allarmistici. Finora non è stato segnalato nessun attacco juice jacking. Tra l’altro, la tecnica non funziona con tutti i dispositivi e richiede cavi piuttosto costosi.

L’unico pericolo reale è quello di bruciare il dispositivo, se la stazione di ricarica eroga una tensione troppo elevata. Il problema si elimina completamente utilizzando un cavo personale e non quelli eventualmente disponibili presso il punto di ricarica.