Microsoft ha pubblicato un chiarimento in merito alla patch per la vulnerabilità scoperta nel Windows Print Spooler. Alcuni ricercatori di sicurezza avevano evidenziato che il fix poteva essere bypassato dall’exploit. L’azienda di Redmond ha confermato l’efficacia della soluzione, specificando anche la corretta configurazione della funzionalità Point and Print (Seleziona e Stampa).

PrintNightmare: patch funzionante

La patch per la vulnerabilità CVE-2021-34527 è disponibile per tutte le versioni di Windows, incluse quelle non più supportate, come Windows 7. Il bug può essere sfruttato per eseguire codice remoto con privilegi SYSTEM e quindi una serie di azioni, tra cui installazione di programmi, cancellazione dei dati e creazione di account con diritti di amministratore. Alcuni ricercatori di sicurezza aveva pubblicato i dettagli della vulnerabilità, pensando erroneamente che fosse stata risolta con la patch dell’8 giugno, riferita però ad un problema simile (CVE-2021-1675).

Microsoft ha quindi deciso di rilasciare un aggiornamento “out-of-band” senza attendere il prossimo Patch Tuesday (13 luglio). L’installazione dell’update, che include anche il fix per CVE-2021-1675, non è tuttavia sufficiente per essere al sicuro. È infatti necessario verificare alcune impostazioni del registro di sistema relative alla funzionalità Point and Print.

Dopo aver installato la patch, l’utente deve controllare i valori di alcune chiavi di registro. Il valore delle DWORD NoWarningNoElevationOnInstall e UpdatePromptSettings in HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Printers\PointAndPrint deve essere 0 o non definito. Se queste chiavi non esistono, il sistema non è vulnerabile.

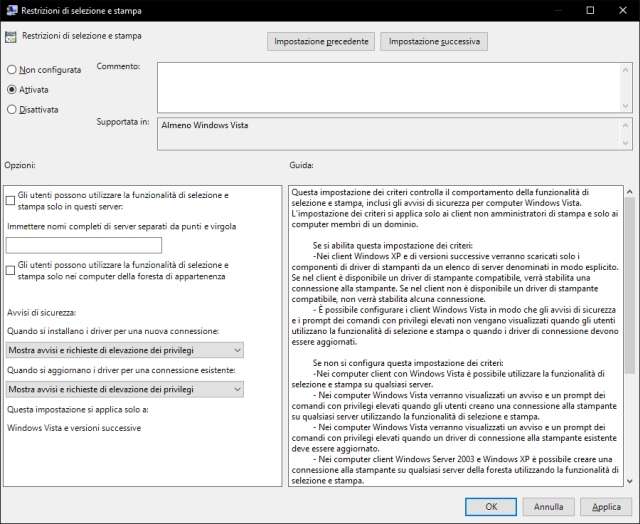

Sui computer che funzionano come server di stampa devono essere anche impostate due restrizioni per la funzionalità Point and Print mediante l’editor dei criteri di gruppo locale (gpedit.msc). La voce “Restrizioni di selezione e stampa” in Configurazione computer > Modelli amministrativi > Stampanti deve essere attivata e per le opzioni “Quando si installano i driver per una nuova connessione” e “Quando si aggiornano i driver per una connessione esistente” si deve selezionare “Mostra avvisi e richieste di elevazione dei privilegi“.

Microsoft ha infine confermato che alcune stampanti non funzionano più dopo aver installato la patch. Il problema è stato risolto tramite Known Issue Rollback (KIR).