Azione collettiva e coordinata messa in campo da Microsoft e da un numero non meglio precisato di partner presenti in 35 paesi del mondo per porre fine all’azione di una delle più grandi botnet attive, Necurs, capace di infettare oltre nove milioni di computer a livello globale. Un’operazione che ha richiesto complessivamente otto anni di monitoraggio e pianificazione.

Necurs: la botnet è stata smantellata

L’annuncio con un post condiviso sul blog ufficiale del gruppo di Redmond. Stando a quanto afferma l’azienda, i responsabili non saranno più in grado di far leva sull’infrastruttura né sugli strumenti utilizzati per mettere a segno i loro attacchi.

Una botnet, per chi non ne è a conoscenza, è un insieme di computer infettati da codice maligno che consente a cybercriminali di assumerne il controllo da remoto e sfruttarne le risorse a piacimento. In questo caso la prima testimonianza della sua esistenza risale al 2012. Molte le tecniche impiegate per la sua proliferazione inclusa la rete GameOver Zeus di cui si è parlato spesso negli anni scorsi.

Stando al report di Microsoft un singolo computer compromesso dall’azione di Necurs è stato in grado di inviare circa 3,8 milioni di email riconducibili a spam in meno di due mesi. Oltre a questo i nodi del network hanno a loro insaputa preso parte a truffe di tipo pump and dump legate al mercato azionario, alla distribuzione di pubblicità per la vendita di finti prodotti farmaceutici, all’organizzazione di incontri fasulli (dating), ad attacchi DDoS, a campagne di cryptomining e alla diffusione di ransomware. Si aggiungano furti di identità, di informazioni riservate e di credenziali per l’accesso agli account dei servizi online così da avere il quadro completo.

I suoi gestori dovrebbero essere localizzati in Russia. Per capire quanto sia strutturata un’attività criminale di questo tipo è sufficiente citare che gli autori della rete hanno creato un business attraverso il quale renderne disponibili delle frazioni a terzi, previo pagamento.

In data 5 marzo Microsoft ha ottenuto dallo U.S. District Court for the Eastern District of New York l’autorizzazione necessaria per prendere il controllo dell’infrastruttura statunitense impiegata da Necurs, così da interromperne definitivamente l’attività, anche collaborando con ISP, register a autorità di tutto il mondo attraverso il Cyber Threat Intelligence Program.

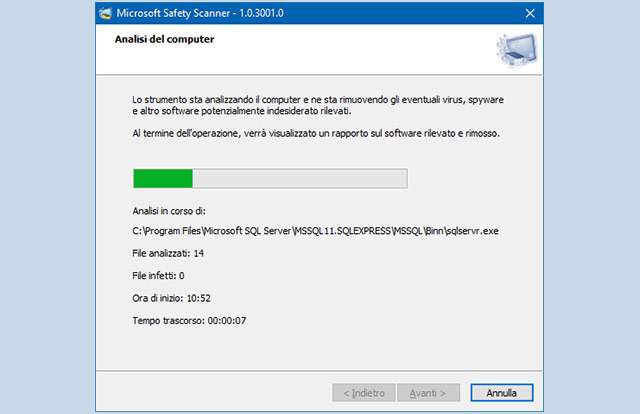

In chiusura del proprio intervento l’azienda segnala la possibilità di ricorrere allo strumento gratuito Safety Scanner per un’analisi del proprio computer alla ricerca di eventuali malware.

Disponibile per Windows, non sostituisce ad ogni modo soluzioni antivirus dedicate alla protezione in tempo reale.