I ricercatori di Cluster25 hanno individuato una nuova tecnica di attacco sfruttata dai cyberciminali russi del gruppo ATP28 (noto anche come Fancy Bear): prende di mira PowerPoint e fa leva su una dinamica particolare per la distribuzione di un malware. In questo caso, non è nemmeno necessaria l’esecuzione di una macro, basta un mouseover.

PowerPoint: malware distribuito col mouseover

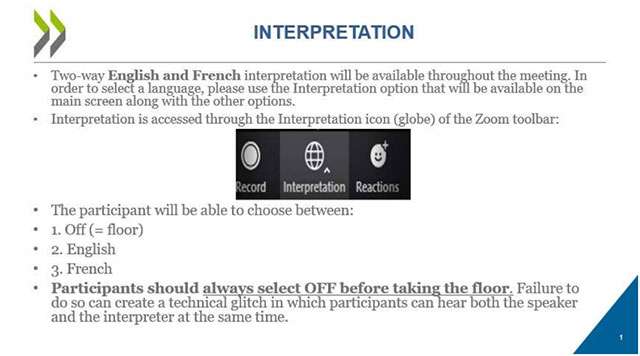

L’infezione avviene in seguito all’apertura di un file PPT compromesso, solo apparentemente proveniente dall’OCSE (Organizzazione per la Cooperazione e lo Sviluppo Economico). Al suo interno sono presenti due diapositive, a loro volta contenenti istruzioni scritte in inglese e in francese per l’utilizzo dell’opzione Interpretation sulla piattaforma Zoom dedicata alle videoconferenze.

Include poi un collegamento ipertestuale che lancia uno script PowerShell malevolo al solo passaggio del mouse, senza richiedere alcun click. Lo fa attraverso l’utility SyncAppvPublishingServer, sfruttando una tecnica documentata fin dal 2017.

L’infezione avviene attraverso il download di un file JPEG (DSC0002.jpeg) da un account OneDrive. Si tratta in realtà di una DLL (lmapi2.dll) che verrà poi decifrata e posizionata in una cartella del disco fisso (‘C:\ProgramData\). Successivamente attivata da rundll32.exe, crea una chiave nel registro di sistema. Ancora, viene fatto lo stesso con un secondo file JPEG compromesso, per arrivare infine al download del malware noto come Graphite che prende di mira Microsoft GraphAPI.

Stando alla ricostruzione fornita dai ricercatori, Fancy Bear sta preparando questa campagna fin dai mesi di gennaio o febbraio. La rilevazione dei primi tentativi di attacco risale ad agosto.

Come sempre, si consiglia di proteggere il proprio computer con una soluzione antivirus dedicata, affidabile e costantemente aggiornata. Nel caso di Norton AntiVirus Plus (oggi in sconto di 15 euro) si ha accesso a una protezione dalle minacce in tempo reale, arricchita da un firewall e da un password manager.