Le informazioni sull’attacco subito dalla Regione Lazio sono piuttosto confusionarie. L’unica certezza è che i sistemi informatici sono stati bloccati da un ransomware. In base alle fonti di BleepingComputer, i cybercriminali hanno usato RansomEXX per cifrare i file. Un ricercatore di sicurezza italiano afferma che ci sono prove su LockBit 2.0 e che il vero autore non è noto.

Attacco combinato con RansomEXX e LockBit 2.0

L’attacco è iniziato il 1 agosto e, come specifica la Regione Lazio su Twitter, è ancora in corso. L’assessore alla sanità, Alessio D’Amato, ha dichiarato che tutto è partito con la “violazione di un’utenza di un dipendente in smart working“. In realtà, la Polizia Postale avrebbe individuato il “punto di ingresso” nei sistemi di Engineering S.p.A. I cybercrminali hanno scoperto le credenziali di amministratore del dipendente di Lazio Crea, società che gestisce la rete informatica della Regione.

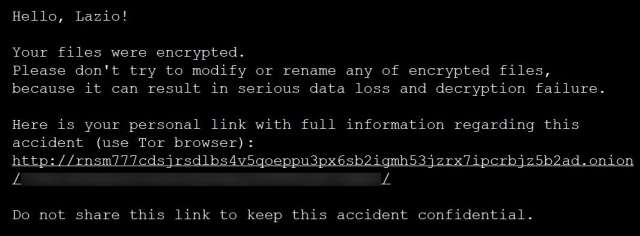

Successivamente hanno effettuato il login alla VPN di Lazio Crea e installato il ransomware nella rete del CED regionale. L’attacco tramite RansomEXX è confermato dal seguente messaggio:

Il link punta ad un sito nel dark web che permette di contattare gli autori dell’attacco. Al momento non risulta né il furto di dati né una richiesta di riscatto. RansomEXX è stato utilizzato per eseguire numerosi attacchi in passato, tra cui quelli contro la Corte di Giustizia del Brasile, il Dipartimento dei Trasporti del Texas e Konica Minolta.

Secondo il ricercatore di sicurezza italiano JAMESWT è stato effettuato un attacco anche con il ransomware LockBit 2.0. La tattica utilizzata (accesso tramite VPN e uso di due ransomware) potrebbe nascondere il vero autore dell’attacco.

https://twitter.com/JAMESWT_MHT/status/1422663719029514245