Si chiama Remcos e per gli addetti ai lavori non è una minaccia informatica del tutto nuova. Il malware è noto ormai da tempo, ma a cambiare è stata nell’ultimo periodo la dinamica attuata per favorirne la distribuzione.

Steganografia e Imgur per il malware Remcos

A far luce è un report pubblicato da Bitdefender sulla base di quanto rilevato dal team Active Threat Control alla fine dell’estate scorsa, un notevole incremento nel volume degli attacchi perpetrati, la maggior parte dei quali localizzati in Colombia.

Remcos viene descritto come un software di controllo remoto e sorveglianza messo a punto dall’azienda Breaking Security. Non si tratta di una novità assoluta: è stato avvistato per la prima volta nel 2017, diventando immediatamente popolare tra gruppi criminali e APT come Gorgon Group e APT33. A cambiare è la modalità di diffusione, ora incentrata su campagne di phishing a tema COVID-19 che prendono di mira principalmente servizi finanziari. I messaggi in questione spesso contengono riferimenti ai vaccini.

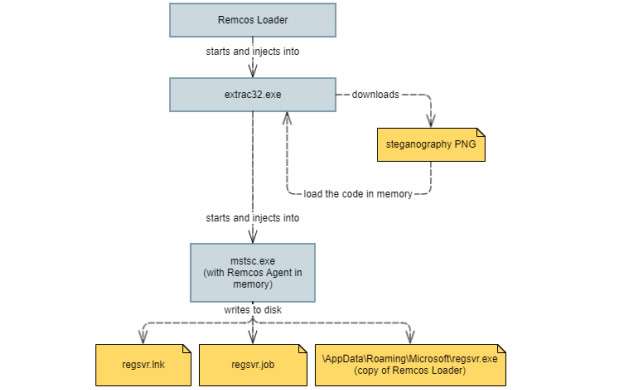

Questa la sua azione che fa leva sulla tecnica della steganografia e passa dalla piattaforma Imgur solitamente impiegate per la condivisione di immagini e meme:

- utilizza payload come le immagini codificate attraverso la tecnica della steganografia pubblicate sulla piattaforma Imgur per scarica e decodifica il codice;

- sfrutta numerose tattiche anti-reverse-engineering per far perdere tempo ai ricercatori di laboratorio;

- è stato utilizzato in passato da gruppi APT sofisticati come Gorgon e APT33;

- può estrarre le informazioni dal computer della vittima ed eseguire altri malware su richiesta di chi sta realizzando l’attacco.

Una nuova modalità di distribuzione dei payload che secondo Bitdefender può costituire una minaccia da non sottovalutare.

L’utilizzo di servizi di image-hosting per distribuire payload dannosi apre le porte a nuovi vettori di attacco, poiché tali siti Web sono generalmente popolari e vengono messi in whitelist dalle soluzioni di sicurezza, per cui le connessioni non risultano sospette. Inoltre, utilizzando algoritmi di steganografia personalizzati sulle immagini, scoprire payload dannosi codificati con il rilevamento statico è praticamente impossibile.

La campagna di phishing individuata diffonde il malware con messaggi ben redatti contenenti un link dannoso, traendo in inganno le vittime, spingendole al download di un archivio ZIP e all’apertura del file contenuto. Talvolta l’email include riferimenti a presunte violazioni delle norme sanitarie con multa annessa. Inutile dire che il miglior consiglio è lo stesso di sempre: fare attenzione e mantenere attiva una soluzione antivirus sul proprio dispositivo.