La complessità del software e il vasto numero di dispositivi che si collegano ogni giorno con l’infrastruttura aziendale rappresentano un problema di complessa gestione. La sicurezza informatica in azienda, però, non può e non deve essere un optional. E se vi dicessimo che con un’unica piattaforma come NinjaOne è possibile sbarazzarsi in un colpo solo di tutte le difficoltà legate alla gestione dei dispositivi e al loro monitoraggio continuo?

Una base di sicurezza per l’intera azienda con NinjaOne

Le conclusioni delle indagini recentemente svolte da vari vendor sono concordi: professionisti e aziende utilizzano un numero troppo elevato di software per la sicurezza che, inevitabilmente, non offrono una protezione adeguata contro ogni genere di minaccia ma, soprattutto, non aiutano a rilevare e risolvere le problematiche comunemente utilizzate negli attacchi informatici.

NinjaOne nasce come una soluzione strutturata ma, allo stesso tempo, integrata e completa che aiuta a implementare strategie di sicurezza fondamentali sugli endpoint, a ridurre le possibilità di attacco, a monitorare lo stato dei sistemi e consentire una risposta tempestiva ed efficace agli eventi.

Grazie alla visibilità offerta da NinjaOne, il software permette al team IT di accedere a informazioni in tempo reale sulla configurazione di ciascun dispositivo, segnalando le situazioni che necessitano di un intervento manuale e provvedendo ad adeguare automaticamente gli endpoint in tutti gli altri casi, secondo le “ricette” definite dagli amministratori, dai consulenti o dai tecnici dei MSP (Managed Service Provider).

Il modo migliore per rendersi conto dei benefici assicurati da NinjaOne per migliorare la sicurezza dell’intera azienda, consiste nell’attivare una prova gratuita della piattaforma. Non è richiesto l’inserimento di alcuna carta di credito, non vi è alcun obbligo di acquisto ed è possibile provare la soluzione senza limitazioni.

Gestione automatizzata delle patch e degli aggiornamenti software

I criminali informatici hanno gioco facile laddove fossero presenti vulnerabilità irrisolte. Il problema è che per gli amministratori IT è tutt’altro che semplice monitorare costantemente tutti i software installati su ogni singolo dispositivo collegato con la rete aziendale. Almeno servendosi delle soluzioni più tradizionali.

Sì, perché oltre ai sistemi operativi vanno considerati tutti i singoli programmi installati su ogni macchina. Già è difficile fare un inventario, figurarsi tenere traccia delle patch di sicurezza disponibili per ogni singolo software sviluppato da terze parti.

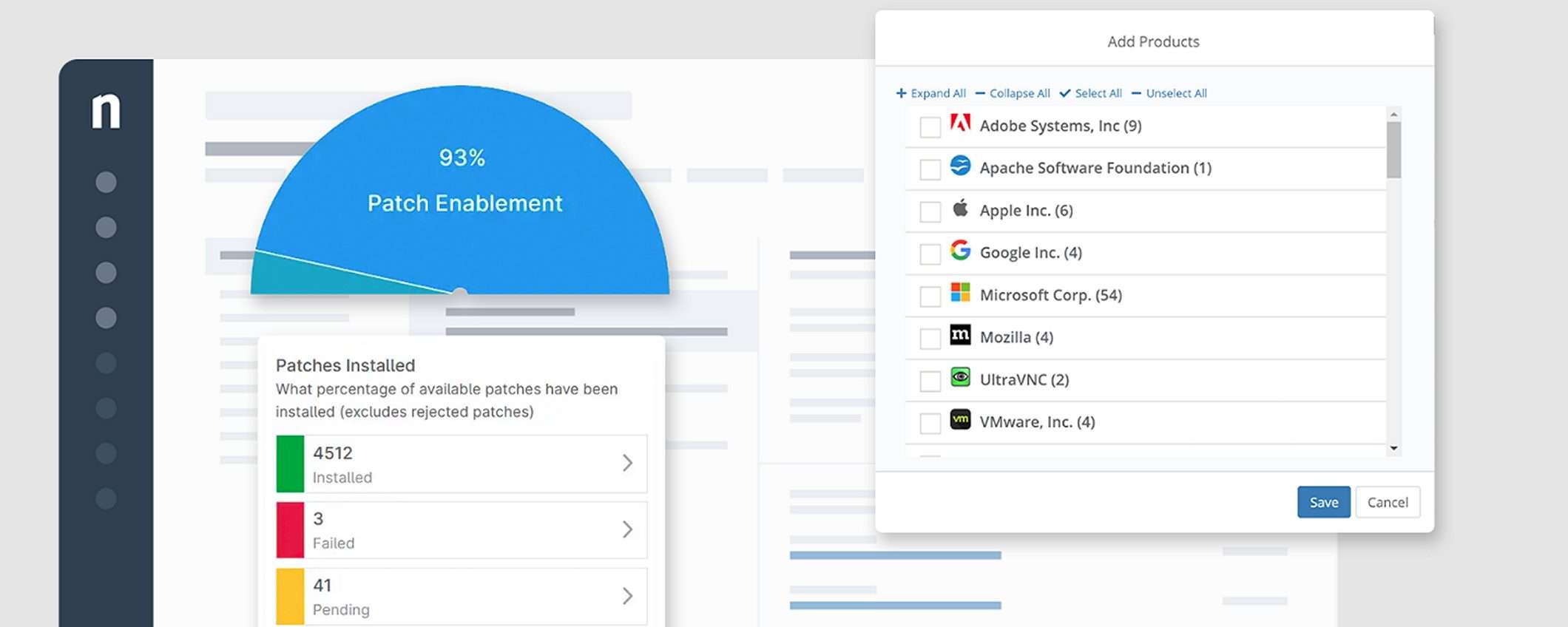

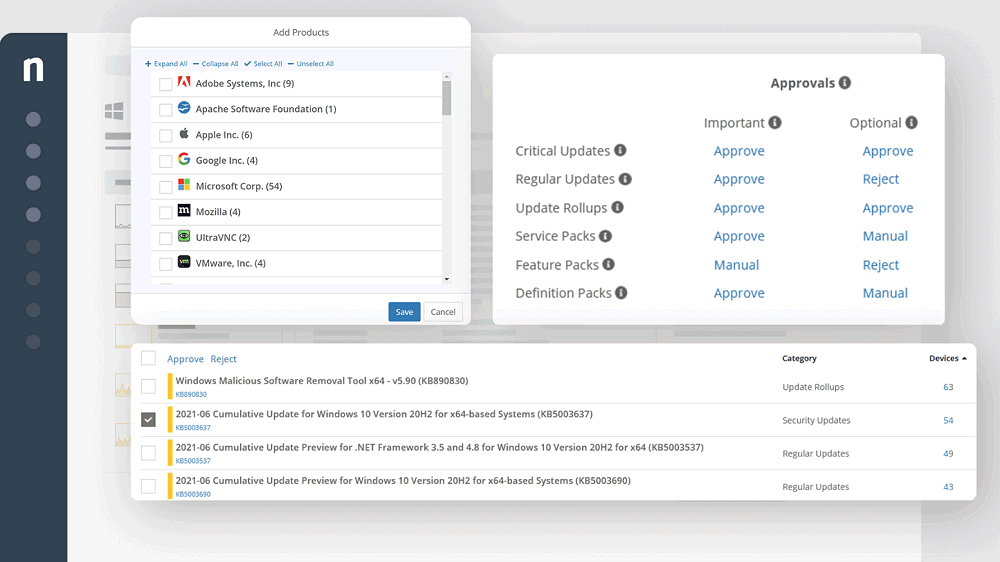

Per automatizzare il patching sugli endpoint, invece, NinjaOne si dimostra la soluzione vincente. Il team IT può innanzi tutto decidere quali software possono essere presenti sui dispositivi e impedire la connessione con la rete aziendale di tutti quei device che non dovessero rispettare requisiti di conformità.

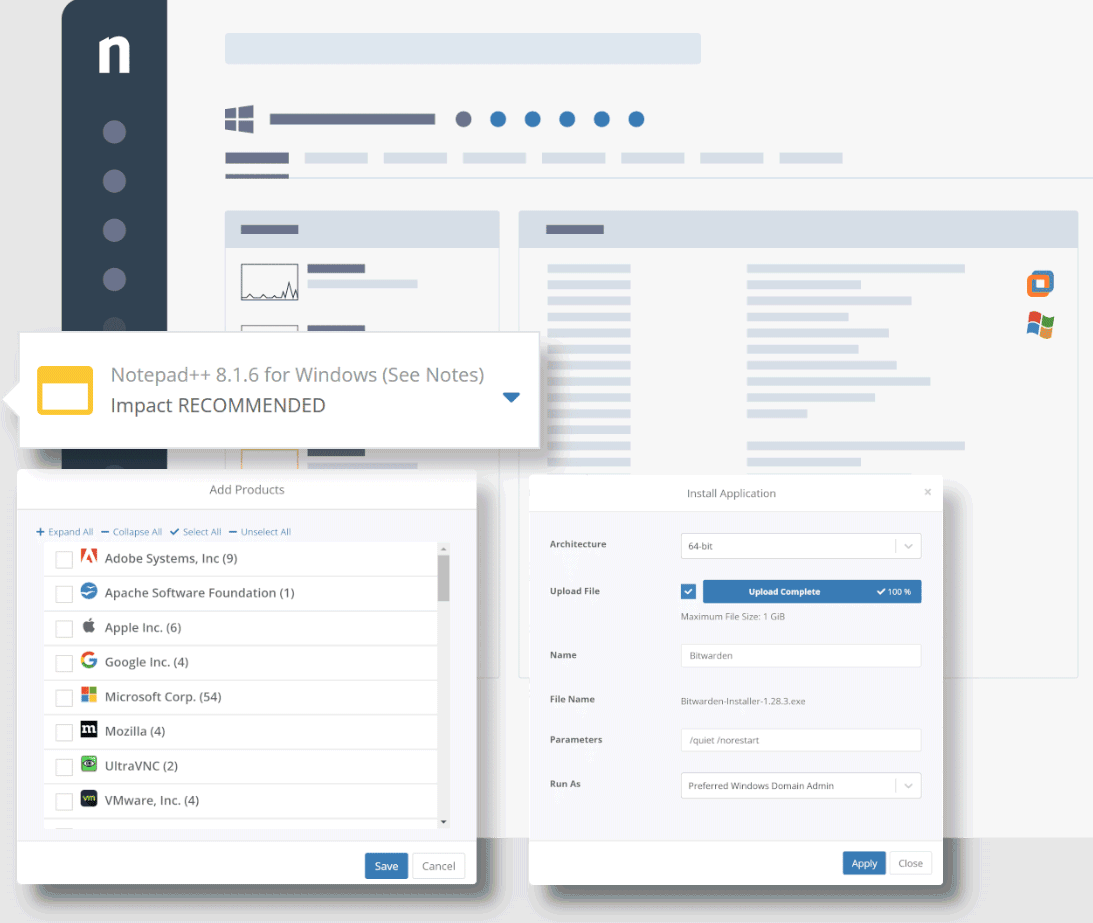

NinjaOne, inoltre, automatizza l’identificazione, l’approvazione e l’installazione delle patch correttive su server e workstation Windows, macOS e Linux. Il ricco database di applicazioni di terze parti, direttamente supportate da NinjaOne, consente di appoggiarsi a uno strumento che offre una protezione a tutto tondo, evitando che eventuali vulnerabilità nei software installati possano essere sfruttate da parte dei malintenzionati.

Controllare gli endpoint su larga scala, senza bisogno di usare controller di dominio

Utilizzare NinjaOne è facile tanto quanto distribuire, “una tantum”, un componente agent su ogni dispositivo che si collega con la rete dell’impresa.

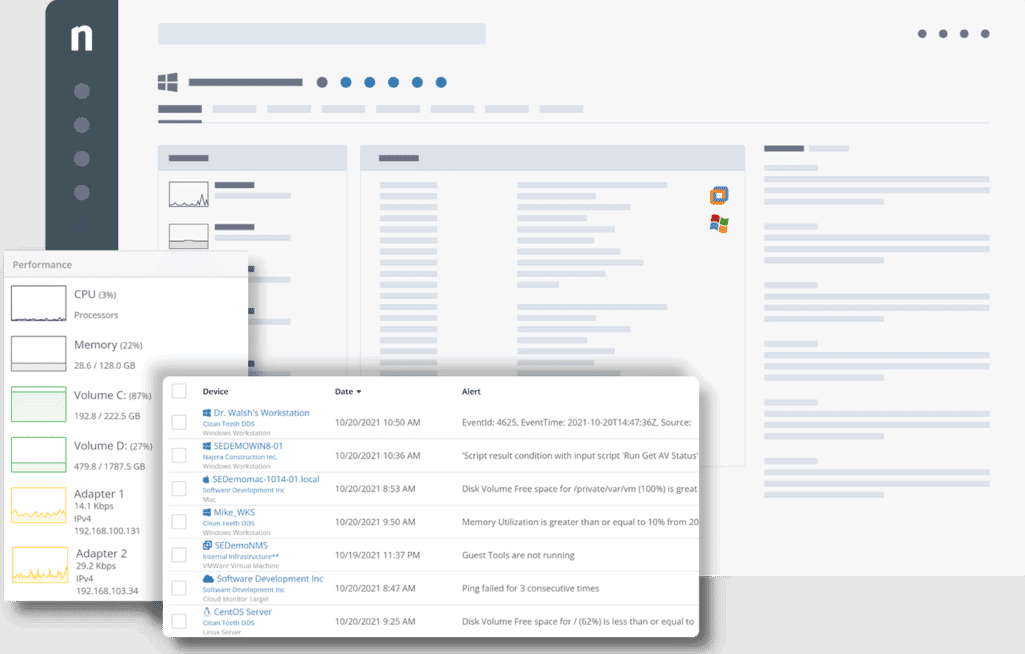

L’agent NinjaOne è un software di dimensioni compatte, che utilizza un quantitativo di risorse macchina impercettibile e la cui presenza è praticamente irriconoscibile. Una volta installato, l’agent inizia a lavorare silenziosamente in background monitorando costantemente l’attività dei dispositivi, in tempo reale. Esamina i processi in esecuzione, il traffico di rete, i file, le cartelle e altre attività per individuare eventuali comportamenti sospetti o minacce. Ma anche, più semplicemente, lo stato del sistema.

Gli amministratori IT non devono fare altro che collegarsi con la dashboard Web di NinjaOne: un unico pannello di controllo centralizzato consente di monitorare tutti i dispositivi ed applicare eventuali modifiche, ove necessario. Da qui è ad esempio possibile distribuire software e automazioni, configurare i sistemi, applicare patch, disinstallare e monitorare le applicazioni, senza necessità di ricorrere a un controller di dominio oppure a una VPN.

Il “segreto” consiste nell’appoggiarsi proprio a una piattaforma cloud che funge da ponte di collegamento tra il team IT e i vari endpoint, indipendentemente dalla loro posizione geografica. In altre parole, in un’epoca in cui il lavoro è ibrido e decentralizzato, NinjaOne si assicura che ogni dispositivo risulti protetto, ovunque esso si trovi.

Monitorare il comportamento degli utenti

A favorire il successo della stragrande maggioranza degli attacchi informatici, sono gli errori umani. Gli agent NinjaOne installati a livello di endpoint non soltanto offrono visibilità sul comportamento e sulle prestazioni degli endpoint, ma consentono il monitoraggio di comportamenti dannosi, sospetti o non autorizzati da parte degli utenti. Si pensi ad esempio alla catena di attività che scaturiscono dall’apertura di un allegato malevolo, aggiunto ad esempio a un’email, oppure a un tentativo di phishing che va a buon fine.

NinjaOne consente di rilevare e neutralizzare sul nascere eventuali minacce, progettate per trarre vantaggio dagli errori commessi dagli utenti. Oltretutto, NinjaOne può essere integrato con le soluzioni per la sicurezza di terze parti così da offrire un controllo ancora più puntuale su ciascun endpoint, senza la necessità di passare da una piattaforma all’altra.

La strategia per la sicurezza in azienda deve poggiare su solide basi

NinjaOne si presenta come una soluzione completa per la gestione IT, offrendo un’ampia gamma di strumenti progettati per semplificare e ottimizzare le operazioni quotidiane dei dipartimenti IT e dei MSP.

Uno dei punti di forza di NinjaOne è la sua capacità di fornire un’unica soluzione per monitorare e gestire l’intero portafoglio IT. Con funzionalità di patch management, accesso remoto e backup, NinjaOne consente ai team IT di centralizzare e automatizzare le attività di gestione, riducendo così il carico di lavoro manuale e migliorando l’efficienza complessiva.

Grazie alle funzionalità di hardening degli endpoint, alla gestione delle policy e alla distribuzione automatizzata delle soluzioni di sicurezza, NinjaOne aiuta le aziende a ridurre al minimo le vulnerabilità proteggendo i dati riservati da minacce esterne e interne.

L’hardening degli endpoint porta al rafforzamento della sicurezza a livello di ogni singolo dispositivo. NinjaOne mette a disposizione un ricco catalogo di automazioni che permettono di eseguire, anche senza la supervisione di un amministratore, tutte le attività che contribuiscono a rendere i dispositivi più sicuri.

Si pensi a tutti gli interventi in termini di gestione del software, configurazione del dispositivo e protezione degli account utente che NinjaOne consente di automatizzare, grazie anche a un team dedicato che mette a disposizione script e procedure batch immediatamente sfruttabili.

Il controllo della sicurezza informatica in ciascuna impresa

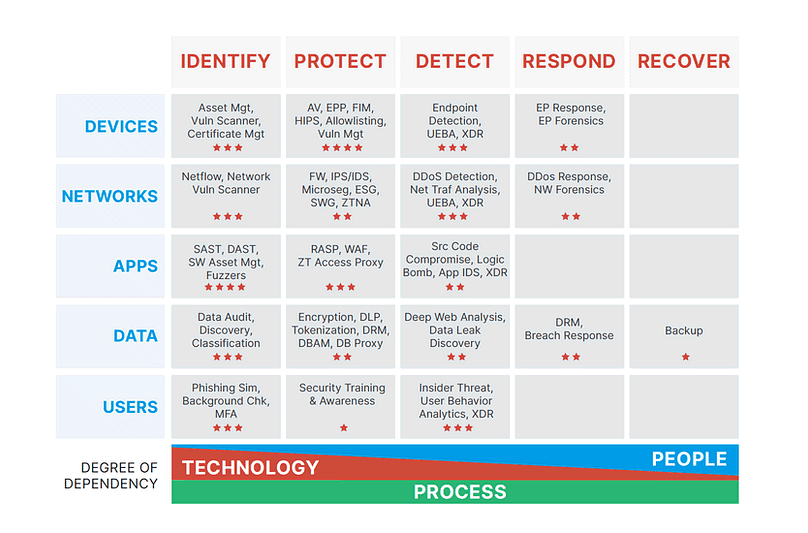

Gli esperti di NinjaOne invitano a prendere come riferimento la Cyber Defense Matrix. Si tratta di un modello concettuale sviluppato da Sounil Yu che aiuta le organizzazioni a comprendere e migliorare il loro atteggiamento rispetto al contrasto delle minacce.

L’idea scaturisce dalla suddivisione delle attività legate alla sicurezza informatica in cinque categorie principali: dispositivi, reti, app, dati e utenti. Ogni categoria è ulteriormente suddivisa in una griglia che descrive i livelli di difesa. Il modello semplifica la valutazione delle capacità di difesa delle imprese e funge da ausilio per identificare le aree in cui è possibile applicare miglioramenti.

Com’è strutturata la Cyber Defense Matrix

Nella parte inferiore della griglia Cyber Defense Matrix, è espresso il grado di dipendenza ovvero quanto la tecnologia e le persone dipendano da ciascuna funzione. La funzione di identificazione delle minacce (colonna identify) è quella che si affida maggiormente alla tecnologia. Man mano che ci si sposta verso destra, ogni funzione riduce la sua dipendenza dalla tecnologia mentre, di contro, cresce la dipendenza dalle persone. Le funzioni sono le seguenti: identificazione, protezione, rilevamento, risposta e recupero (ripristino delle attività dopo un incidente). Sono le stesse che il NIST (National Institute of Standards and Technology) riporta come parte essenziale del Cybersecurity Framework.

Il concetto è che ogni azienda dovrebbe disporre della tecnologia, dei processi e delle persone necessari per gestire ciascuna delle funzioni indicate.

NinjaOne aiuta a non perdere il controllo sullo stato della rete aziendale, facilita gli audit di sicurezza e consente di controllare, uno per uno, tutti i punti chiave della checklist. E ha dalla sua un grande vantaggio: snellisce il lavoro delle persone (tecnici IT) permettendo loro di concentrarsi sulle cose più importanti e lasciando alla tecnologia (e in particolare all’automazione) lo svolgimento di tutte le attività con maggiore valenza e impatto sulla protezione dell’infrastruttura aziendale.

La piattaforma NinjaOne può essere pensato come l’anello che unisce tecnologia, processi e persone: una risposta efficace alla diffusione di minacce informatiche sempre più subdole e aggressive.

Il consiglio è quello di attivare una prova gratuita di NinjaOne e verificare come la piattaforma cloud sappia immediatamente adattarsi alla struttura della propria rete aziendale, indipendentemente da quanto sia grande, dinamica e decentralizzata.