I simulatori di celle telefoniche, noti anche come IMSI catcher (il più noto è Stingray), sono utilizzati a scopo di sorveglianza e per intercettare le comunicazioni (teoricamente solo da servizi segreti, militari e forze dell’ordine). Negli ultimi anni vengono sempre più spesso usati per frodi finanziarie. Google ha fornito alcuni consigli agli utenti, tra cui la disattivazione del supporto alle reti 2G.

SMS Blaster: pericolo in aumento

Il termine SMS Blaster viene usato dagli operatori telefonici per indicare l’uso di simulatori di celle e stazioni radio base allo scopo di inviare SMS di phishing (smishing). I cybercriminali usano dispositivi portatili installati nelle automobili e, in alcuni casi, anche nascosti negli zaini.

Sfruttando le vulnerabilità degli standard di comunicazione cellulare viene effettuato il downgrade della connessione. Un SMS Blaster crea una rete 4G o 5G fasulla. Quando lo smartphone si collega alla rete viene automaticamente effettuato il passaggio alla rete 2G, nota per la sua scarsa sicurezza. Gli SMS inviati tramite connessione 2G fasulla non vengono bloccati dai sistemi anti-spam e anti-frode.

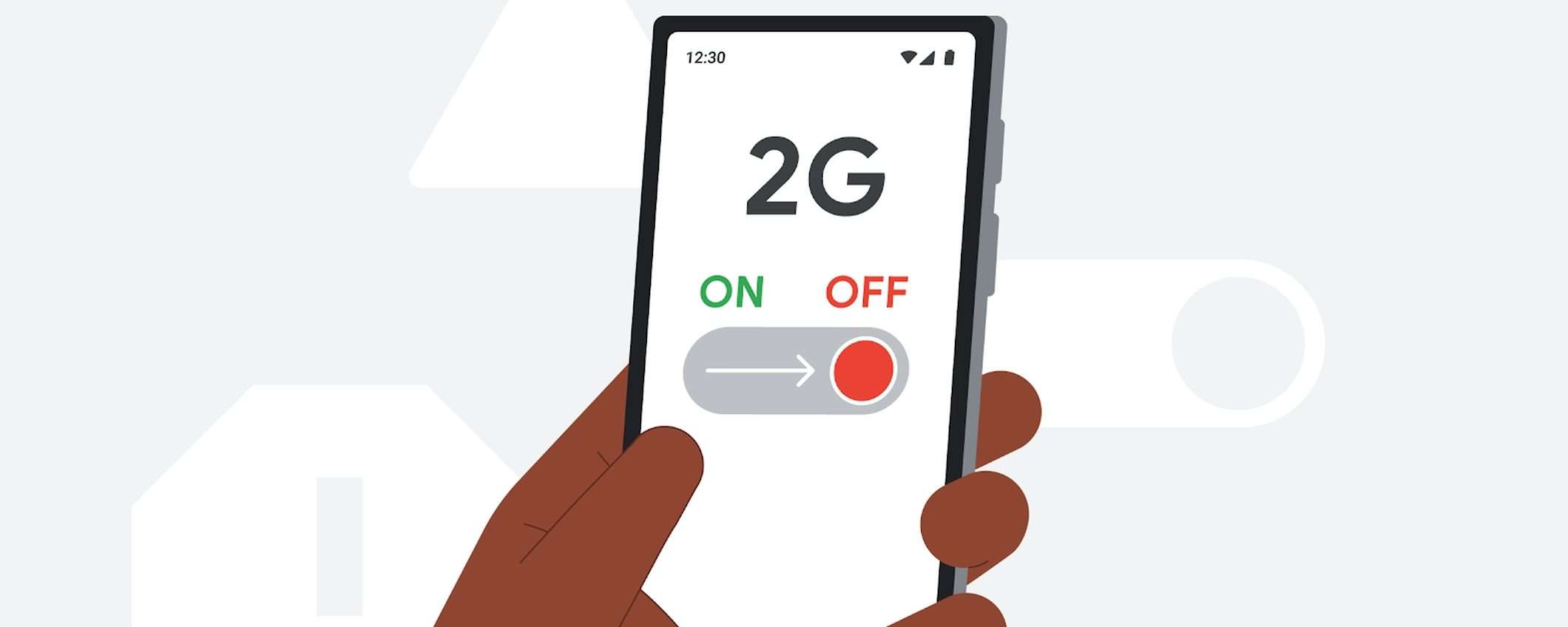

Gli SMS Blaster possono essere acquistati su Internet, non richiedono grandi competenze tecniche e permettono di personalizzare i messaggi, facendo ad esempio credere alle vittime che arrivino da una banca. A partire da Android 12 è possibile disattivare la connessione 2G nelle impostazioni. A partire da Android 14 è possibile anche disattivare le connessioni null cipher, quindi non arriveranno SMS senza crittografia.

Android offre inoltre una protezione anti-spam integrata e gli SMS verificati (quelli ricevuti da aziende sono indicati con una spunta blu). Il link presente negli SMS possono portare l’utente ad un sito che distribuisce malware. In questo caso, Android blocca le minacce con Safe Browsing e Google Play Protect.