Twilio ha confermato l’accesso ai dati degli utenti che usano l’app Authy per l’autenticazione in due fattori. A fine giugno, il gruppo ShinyHunters ha pubblicato sul famigerato BreachForums un file contenente circa 33 milioni di numeri di telefono associati al servizio. L’azienda californiana ha risolto il bug con le nuove versioni delle app per Android e iOS.

Possibili attacchi di smishing e SIM swapping

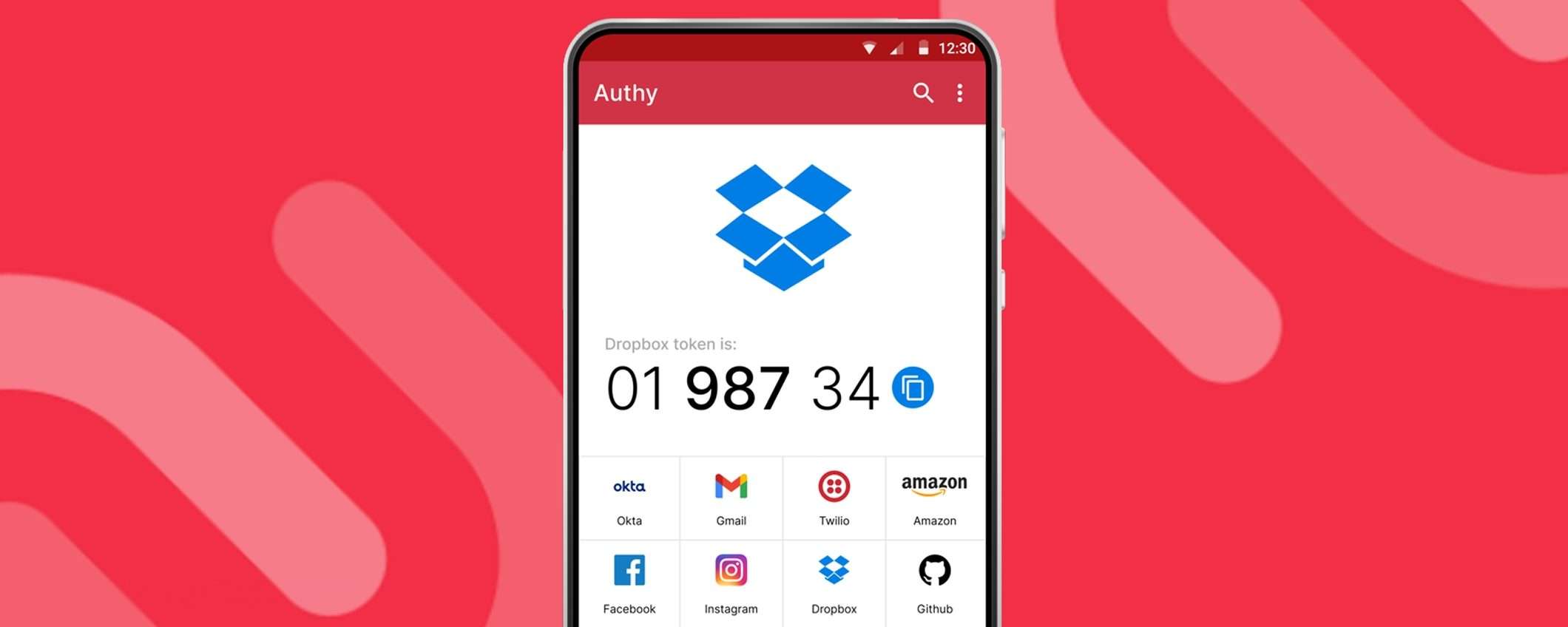

Twilio scrive nel bollettino di sicurezza che i cybercriminali hanno identificato i dati associati agli account Authy, tra cui i numeri di telefono, sfruttando un “endpoint non autenticato”. In pratica, l’accesso al servizio è stato effettuato con una API vulnerabile che ha permesso di trovare i numeri di telefono associati agli account.

I cybercriminali hanno utilizzato i numeri ottenuti in precedenza da vari data breach. Sfruttando l’API è stata eseguita la ricerca dei numeri e individuato quelli (circa 33 milioni) registrati su Authy. L’azienda californiana ha corretto la vulnerabilità. Gli utenti devono installare le ultime versioni delle app per Android e iOS (l’app desktop non sarà più disponibile da agosto).

Twilio sottolinea che non sono stati sottratti altri dati degli utenti, ma il numero di telefono può essere sfruttato per attacchi di smishing e SIM swapping. Il gruppo ShinyHunters suggerisce di confrontare i numeri con quelli ottenuti dai data breach di Gemini e Nexo. Se c’è una corrispondenza è possibile effettuare un attacco per accedere ai wallet delle criptovalute.

Durante l’intrusione avvenuta ad agosto 2022 sono stati compromessi 93 account Authy. I cybercriminali avevano aggiunto i loro smartphone per ricevere i codici dell’autenticazione in due fattori.