Ladri che rubano ai truffatori. In questo modo è possibile definire la tattica usata dal gruppo Water Labbu per prelevare le criptovalute sottratte alle vittime da altri cybercriminali attraverso applicazioni decentralizzate (DApp). Ciò avviene iniettando codice JavaScript nei siti che ospitano le DApp. Secondo gli esperti di Trend Micro, i “parassiti” hanno rubato oltre 316.000 USD Tether.

Non c’è onore tra ladri

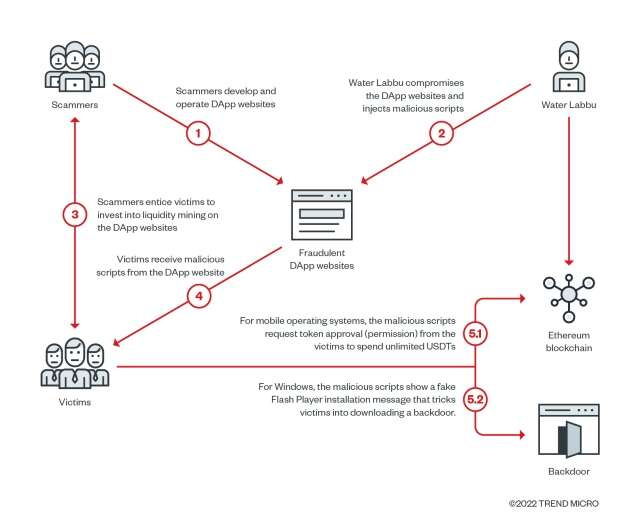

I cosiddetti “scammer” sfruttano tecniche di ingegneria sociale per convincere gli utenti ad investire criptovalute in progetti fasulli. Una delle truffe più popolari utilizza i servizi di liquidity mining, ai quali si accede collegando il wallet alle corrispondenti DApp. Il gruppo Water Labbu è riuscito ad accedere ai siti fasulli dei servizi e rubare le criptovalute sottratte agli utenti dai loro colleghi. La catena di infezione è mostrata nella seguente immagine:

Gli esperti di Trend Micro ha scoperto un codice JavaScript nascosto nel tag IMG che permette di accedere al wallet collegato alle DApp fasulle, acquisire l’indirizzo e conoscere la somma presente. Successivamente lo script rileva se la vittima usa Windows, Android o iOS. Se la vittima usa un dispositivo mobile, lo script invia una richiesta di approvazione della transazione. Se l’utente concede il permesso, tutte le criptovalute vengono trasferite nei wallet dei cybercriminali.

Se invece la vittima usa Windows, un altro script mostra un messaggio relativo all’aggiornamento del Flash Player. L’installer è in realtà una backdoor che ruba cookie e criptovalute. Finora sono stati sottratti 316.728 USDT appartenenti a nove utenti. I fondi sono stati scambiati prima in USD Coin e poi in Ethereum tramite Uniswap. Successivamente sono stati trasferiti nel mixer di Tornado Cash.