Puntuale come sempre in ogni seconda settimana del mese, eccoci giunti all’appuntamento con il Patch Tuesday di dicembre 2024: su Windows 11 23H2 arriva l’aggiornamento KB5048685, un pacchetto cumulativo e obbligatorio che include diverse novità, bugfix e una serie di correzioni relative alla sicurezza. Porta il sistema operativo alla build 22631.4602.

Patch Tuesday: KB5048685 per Windows 11 23H2

Per dare il via al download è sufficiente aprire Windows Update e controllare la disponibilità. Oppure, se si preferisce procedere manualmente, il portale Update Catalog offre i file .msu per l’installazione.

A livello di nuove funzionalità, quelle introdotte sono le stesse già analizzate per il pacchetto KB5048667 in distribuzione per la release 24H2 del sistema operativo, anch’esso in rollout a partire da queste ore (così come KB5048652 su Windows 10). Rimandiamo all’articolo dedicato per gli approfondimenti del caso.

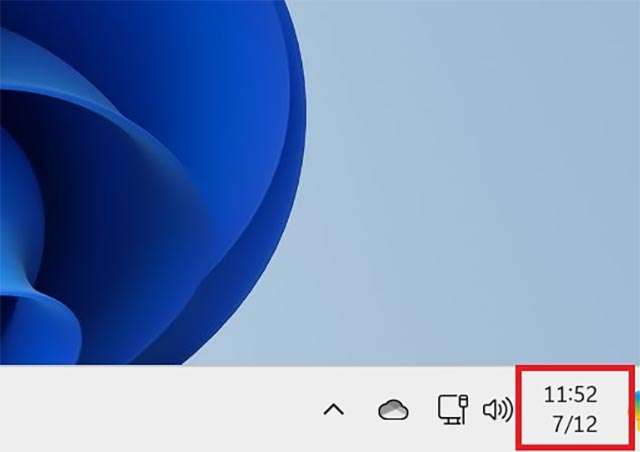

Ci sono, tra le altre, la systray compatta che elimina il riferimento all’anno nella data e la campanella delle notifiche (visibile qui sotto, screenshot dal sito Windows Latest), il supporto alla scorciatoia Shift+Ctrl per le jump list nella barra delle applicazioni e nel menu Start, l’invio rapido di file a uno smartphone Android dal menu contestuale di Esplora file e il supporto alle offerte personalizzate.

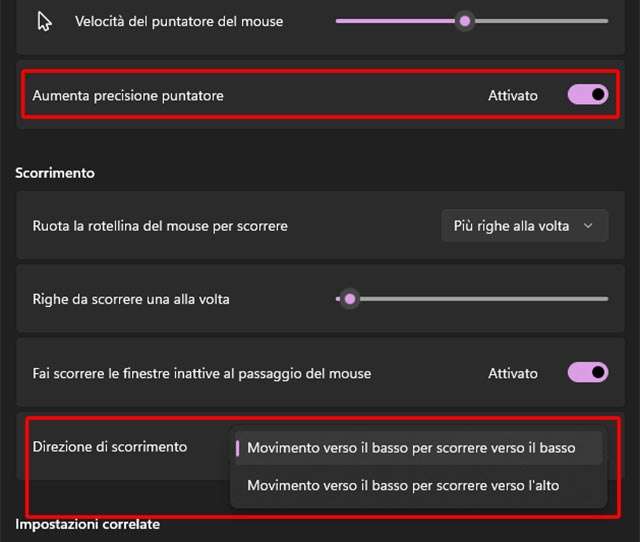

Ancora, nelle Impostazioni è stata aggiunta l’opzione per invertire lo scorrimento verticale del mouse. È possibile trovarla in Bluetooth e dispositivi, nella scheda Mouse. Lo stesso vale per l’opzione Aumenta precisione puntatore.

Attenzione: per alcune delle funzionalità inedite è previsto un rollout graduale. Potrebbero dunque non risultare subito disponibili in seguito all’installazione dell’aggiornamento.

Tra i bugfix si segnalano quelli riguardanti il comportamento dell’effetto Mica per la trasparenza delle finestre e la cronologia degli appunti copiati, che per qualcuno risultava inspiegabilmente sempre vuota.

A questo, ancor più importante, si aggiunge il pacchetto di patch per la sicurezza che interviene su ben 71 vulnerabilità note, una delle quali di tipo 0-day e già presa di mira da exploit con l’esecuzione di codice da remoto.