Gli esperti di Check Point Research hanno scoperto una nuova serie di attacchi effettuati con Zloader, un noto malware bancario sviluppato per rubare le credenziali di login e altre informazioni personali. La catena di infezione è stata aggiornata per sfruttare un software di gestione remota legittimo e soprattutto un certificato digitale autentico di Microsoft.

Zloader con firma digitale di Microsoft

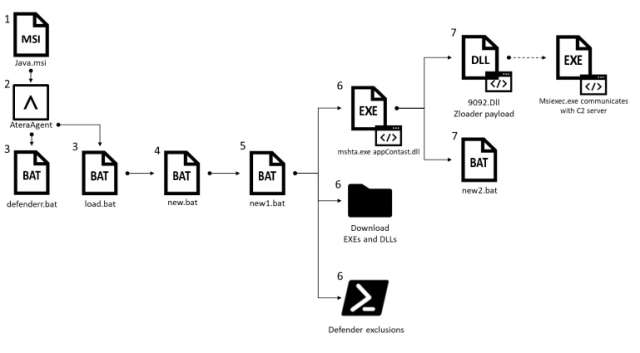

L’attacco inizia con l’installazione del software Atera che permette la gestione e il monitoraggio remoto del computer (al momento non è noto come viene distribuito). I cybercriminali ottengono quindi l’accesso completo al sistema e possono eseguire qualsiasi operazione, tra cui il download di file e l’esecuzione di script. Dopo aver guadagnato i privilegi di amministratore vengono scaricati diversi file (.dll, .bat e .exe) che disattivano Windows Defender e altri tool usati per rilevare eventuali intrusioni.

Uno degli script esegue mshta.exe con il file appContast.dll come parametro. La DLL è stata firmata con un certificato digitale di Microsoft. Gli autori dell’attacco hanno aggiunto al file uno script che esegue Zloader (9092.dll), usando regsvr32.exe. Viene quindi avviata la comunicazione con il server C2 (command and control). Un’altra DLL consente di eseguire il malware ad ogni riavvio del computer.

I malintenzionati hanno apportato poche modifiche al file appContast.dll (versione infetta dell’originale appResolver.dll), in modo da mantenere la validità della firma digitale. Ciò è possibile perché Microsoft ha reso facoltativo il fix per la vulnerabilità. Nel 2013 era stata rilasciata la patch che attivava una verifica più rigida della Authenticode Signature, ma l’anno successivo è diventata “opt-in”.

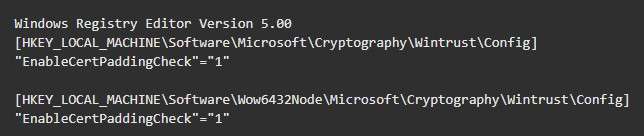

Per avere una maggiore sicurezza è necessario creare ed eseguire un file .reg con questo contenuto:

Dopo aver applicato il fix è probabile che i certificati digitali di alcuni installer diventino non validi (il motivo per cui la verifica è facoltativa). Si potrebbe anche disattivare mshta.exe per evitare l’esecuzione degli script.