L’incertezza domina la raccolta di prove informatiche in moltissimi casi, quando raccoglierle tutte e stabilire l’integrità e non-manipolazione dei dati è difficile, se non impossibile: in questo quadro una nuova arma si aggiunge a quelle disponibili. Si tratta di TreCorder , curioso nome dal sapore vagamente trekkiano per un dispositivo che potrebbe aiutare le forze dell’ordine e fornire contestualmente anche qualche garanzia in più agli indagati.

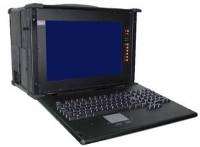

Stando alla sua presentazione , il dispositivo è pensato per copiare contemporaneamente fino a tre hard disk con una velocità di 2GB al minuto per ciascun disco. Dischi che possono essere indifferentemente IDE, S-ATA o SCSI. Al suo interno si trova una CPU dual core, 4 gigabyte di RAM, un drive da 500 GB e tre drive altrettanto grandi di backup.

Il sistema, su cui girano sia Windows XP che Suse Linux e una serie di software dedicati, secondo i costruttori di Data Duplication Ltd. non solo è in grado di copiare l’immagine dell’hard disk di un indagato ma anche di individuare, con tool specifici, la presenza di file cifrati o steganografati.

Il sistema, su cui girano sia Windows XP che Suse Linux e una serie di software dedicati, secondo i costruttori di Data Duplication Ltd. non solo è in grado di copiare l’immagine dell’hard disk di un indagato ma anche di individuare, con tool specifici, la presenza di file cifrati o steganografati.

Ma la cosa più rilevante promessa dai produttori è il rispetto dell’ integrità dei dati , essenziale sia per chi “preleva” l’immagine del disco, sia per chi è sottoposto a indagine. Una questione scivolosa , come ben sanno i lettori di Punto Informatico , e sulla quale si giocano molti aspetti dei procedimenti basati sulla computer forensics .

Il TreCorder in sé ricorda altri strumenti in uso, ma a spalleggiare la sua produzione e commercializzazione è nientemeno che EUREKA che, come segnala NetworkWorld , è uno dei più importanti enti di investimento pubblico-privato in Europa, che coinvolge decine di soggetti e che è dietro allo sviluppo di numerosi progetti, hi-tech e non.

È ancora presto per verificarne l’efficacia sul mercato ma si può sperare che TreCorder e altri dispositivi simili possano rivelarsi sufficienti a consentire alle forze dell’ordine che devono accedere al computer di una persona di evitarne il sequestro . Spesso, qui in Italia, il sequestro si traduce nella sottrazione del dispositivo per molte settimane, anche molti mesi, con tutte le conseguenze del caso sulla vita delle persone, vista l’assoluta centralità che il computer va acquisendo nella quotidianità.