La sede romana di Kaspersky Lab ha ospitato il primo Cybercrime Workshop del 2009: un’iniziativa volta principalmente ad illustrare le dinamiche che muovono il mondo dei malware . Il relatore è stato David Emm, esperto di sicurezza informatica, in Kaspersky dal 2004 come Senior Security Researcher.

Emm ha raccontato come negli ultimi dieci anni quello dei malware sia diventato un vero e proprio business, un’ azienda dotata di vari dipartimenti che perseguono un unico obiettivo , svolgendo però compiti differenti. Tutto questo con una certa facilità causata, secondo Emm, dalla mancanza di un normativa europea contro il cybercrime : quasi tutte le nazioni sviluppate hanno preso o stanno prendendo provvedimenti in materia la cui efficacia, essendo la Rete un ente privo di frontiere, viene fortemente limitata dalla mancanza di un vero coordinamento internazionale .

Emm ha raccontato come negli ultimi dieci anni quello dei malware sia diventato un vero e proprio business, un’ azienda dotata di vari dipartimenti che perseguono un unico obiettivo , svolgendo però compiti differenti. Tutto questo con una certa facilità causata, secondo Emm, dalla mancanza di un normativa europea contro il cybercrime : quasi tutte le nazioni sviluppate hanno preso o stanno prendendo provvedimenti in materia la cui efficacia, essendo la Rete un ente privo di frontiere, viene fortemente limitata dalla mancanza di un vero coordinamento internazionale .

Nonostante ciò anche i malware avrebbero una loro particolare geografia : Emm ha infatti spiegato che gli ultimi rilevamenti eseguiti da Kaspersy Lab evidenziano come circa il 50 per cento del codice malevolo che scorre nei meandri del Web provenga dalla Cina . I paesi emergenti in alcuni casi si presentano come un rifugio sicuro per chi produce malware . Oltre alla Cina anche il Brasile risulta decisamente attivo, con una particolare predilezione per i trojan.

La Russia dal canto suo si mantiene saldamente al comando della classifica delle botnet, strumenti la cui evoluzione sembra essere costante e dei quali lo stesso Eugene Kaspersky, riferendosi a Conficker, aveva denunciato l’ estrema pericolosità .

Negli ultimi anni, precisamente dal 2004, i burattinai delle botnet avrebbero cambiato strategia : “Non si punta più a suscitare clamore ma – ha spiegato Emm – adesso si preferisce procedere a passi felpati”. Un ragionamento credibile, basti pensare alla lunga gestazione dello stesso Conficker .

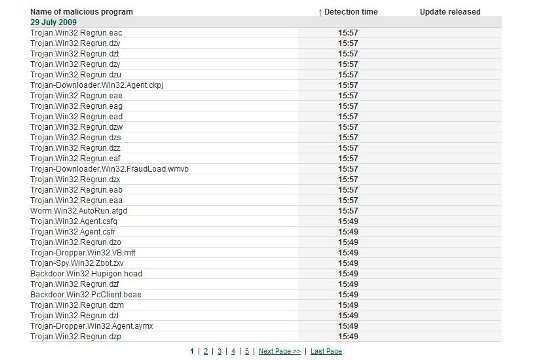

Gli sviluppatori di malware preferiscono, una volta che il codice malevolo è stato proiettato sulla Rete, accelerare la produzione di nuove varianti : fabbricare rimpiazzi anche ogni settimana, per cercare di disorientare chi sta dall’altra parte della barricata.

Secondo i dati forniti da Kaspersky, nel 2008 sono stati segnalati circa un milione e mezzo di episodi malware , classificati in più di 17mila varianti . Si tratta in ogni caso di un numero destinato a salire, poiché alla fine del 2009 Emm ha sostenuto che con molta probabilità questa cifra sarà raddoppiata.

Molto simile il discorso per quanto riguarda le piattaforme mobile : la crescente diffusione che ha caratterizzato l’ultimo lustro del settore ha fatto sì che questo diventasse un sentiero di caccia molto remunerativo per i writer .

Stando a quanto dichiarato da Emmm Symbian sarebbe l’OS più bersagliato: il 59 per cento degli attacchi colpisce infatti il più diffuso firmware per smartphone. A seguire c’è poi J2ME di Sun Microsystem con il 29 per cento, mentre a fondo classifica stazionano Windows Mobile e Python , con percentuali inferiori al cinque per cento. iPhone e Android non starebbero invece riscontrando per il momento problemi significativi: il firmware closed del melafonino starebbe funzionando da scudo, mentre l’OS leggero di Google è ancora troppo giovane (o troppo poco diffuso) per attirare l’attenzione dei malintenzionati.

Giorgio Pontico