Molte delle soluzioni per la sicurezza disponibili in commercio per il mercato PC basano il loro funzionamento sull’ identificazione preventiva della minaccia, ma perdono gran parte della loro efficacia se questa prima linea di difesa viene scavalcata. Questo approccio mostra particolarmente la corda nel caso dei ransomware, per cui basta una singola esecuzione per generare un danno pressoché irreversibile, salvo pagamento del riscatto. I ricercatori della University of Florida e della Villanova University della Pennsylvania hanno presentato una strategia di contrasto diversa, battezzata CryptoDrop , “progettata – si spiega – per essere efficace anche quando il software anti-malware in uso dall’utente ha fallito nel bloccarlo”.

Il principio di CryptoDrop è semplice: non fare alcun tentativo di impedire l’esecuzione del ransomware (quello è compito di altre soluzioni di sicurezza, alle quali CryptoDrop “non è un’alternativa”, ma un complemento), ma bloccarlo nella totalità dei casi non appena partono le operazioni crittografiche in batch tipiche di questa categoria di malware. Si tratta cioè di un compromesso : accettare un danno ridotto in cambio di un blocco della minaccia prima di perdere tutto.

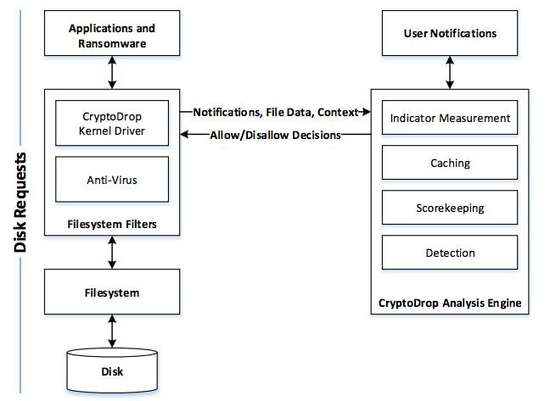

L’architettura di CryptoDrop è composta da un modulo del kernel che filtra in tempo reale letture e scritture sul filesystem nelle cartelle dell’utente Windows e le inoltra al motore di analisi. Il software prenderà la decisione di bloccare o consentire le operazioni di Input/Output dopo aver cercato alcuni marker che, secondo i ricercatori, “non sono mai stati utilizzati finora in un prodotto anti-malware” per identificarne uno basandosi unicamente sul suo comportamento in tempo reale. Oltre alle modifiche in massa, CryptoDrop assegna un punteggio sulla base del grado di similitudine tra input e output, tipicamente basso nei file crittografati; inoltre esegue il monitoraggio dell’ entropia del sistema, che registra un abbassamento in corrispondenza di operazioni crittografiche su file (il cui contenuto ne presenta invece un livello elevato). Oltre a questo si aggiungono altri indicatori secondari che aiutano a raffinare l’identificazione.

I numeri forniti nel paper di presentazione sono incoraggianti. CryptoDrop ha rilevato correttamente tutti i ransomware eseguiti , anche quelli modificati dai ricercatori stessi per eludere (con successo) i database di definizioni su cui fanno affidamento i software anti-malware. A questo cento per cento di identificazioni si aggiungono i dati sulla tempestività del blocco: in media, CryptoDrop blocca il ransomware entro i primi 10 file crittografati . La decisione di pagare il riscatto dipenderà dal valore del contenuto di quei file, ma il loro numero esiguo abbassa di parecchio la possibilità di dover cedere alle richieste dei cybercriminali.

CryptoDrop non è il primo software che identifica il ransomware mentre è in azione, ma è il primo per Windows, mentre per Linux esiste già cryptostalker . Si avvale però di un approccio più rigoroso prima della fase di implementazione e di nuovi indicatori, oltre a misurazioni e test su affidabilità e soprattutto sugli inevitabili falsi positivi: una volta notificata la scoperta del malware e interrotta l’esecuzione, la distinzione finale tra operazione crittografica legittima (ad esempio email inviate con PGP) o tentativo di estorsione reale spetta ancora all’utente.

L’esperto di sicurezza di Alert Logic , Richard Cassidy plaude alle nuove tecniche di rilevazione di CryptoDrop ma teme che i ransomware faranno presto ad adeguarsi: “Gli sviluppatori si prenderanno del tempo per dissezionare la tecnologica di CryptoDrop e prendere delle precauzioni; se non evitando il rilevamento, almeno imparando a riconoscere i file più di valore prima di crittografarli, per massimizzare il loro impatto e assicurarsi comunque il pagamento del riscatto anche nel caso vengano bloccati anzitempo”.

Stefano De Carlo